Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Softline: решения по безопасности в Microsoft 365 Business Premium - видео

Продолжаем серию полезных для бизнеса вебинаров о возможностях решений Microsoft по подписке. 16 декабря наши эксперты расскажут, какие решения по безопасности в Microsoft 365Business Premium существуют, и как вы их можете применить и испо...

Cмотреть видео

Cмотреть видео

АСУ ТП: Антон Шипулин (Kaspersky): «Злоумышленники не успевают использовать уязвимости АСУ ТП» | BIS

Почему KICS Con 2020 рискнули провести в гибридном формате, и как идёт цифровая трансформация в промышленности — рассказывает представитель «Лаборатории Касперского». Антон Шипулин, менеджер по развитию Kaspersky Industrial CyberSecu...

Cмотреть видео

Cмотреть видео

Код Безопасности: Подведение итогов Школы Кода Безопасности 2020, ответы на вопросы

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем о ра...

Cмотреть видео

Cмотреть видео

Microsoft HYBRID Cloud Forum: выступление экспертов Jet Security Team

Эксперты Jet Security Team выступили на Microsoft HYBRID Cloud Forum — онлайн-мероприятии, посвященном теме гибридных технологий и интеграции облачных сервисов в локальную инфраструктуру компании: Александр Ахремчик, ведущий аналитик...

Cмотреть видео

Cмотреть видео

Код Безопасности: Основы работы сетевых узлов Континент при построении VPN сетей

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем ...

Cмотреть видео

Cмотреть видео

GroupIB: Работа, которая имеет смысл: Group-IB усиливает команду технических специалистов

Group-IB — это новое поколение инженеров. Мы воплощаем смелые идеи, создавая инновационные технологии для расследования киберпреступлений, предотвращения кибератак, слежения за атакующими, их тактикой, инструментами и инфраструктурой....

Cмотреть видео

Cмотреть видео

Код Безопасности: Методология и основные подходы к определению затрат в области информационной безоп

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем ...

Cмотреть видео

Cмотреть видео

Айдеко: Релиз Ideco UTM 9: дальше только космос - видео

Скачать Ideco UTM: https://clck.ru/QtEVx Приглашаем вас на онлайн-встречу, посвященную релизу Ideco UTM 9. Новые возможности Ideco UTM 9: - Новая платформа, базирующаяся на ядре Linux 5.8. Обновлены все системные пакеты. - Более удобная ...

Cмотреть видео

Cмотреть видео

Код Безопасности: Методология и основные подходы к определению затрат в области информационной безоп

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расскажем ...

Cмотреть видео

Cмотреть видео

VMware: Защита и аттестация инфраструктур с использованием сертифицированных решений VMware - видео

Защита и аттестация инфраструктур с использованием сертифицированных решений VMwareВнутри: 00:00 Приветствие. 2:40 Требования законодательства. Сертифицированные решения VMware. Захар Михайлов, Генеральный директор ООО «Аквила».&n...

Cмотреть видео

Cмотреть видео

Код Безопасности: Расследование компьютерных инцидентов - "Школа Кода Безопасности 2020"

«Школа Кода Безопасности» – запущенный в 2019 году образовательный проект для студентов и недавних выпускников. Лекции и практические семинары проводят эксперты и ведущие специалисты компании Код Безопасности. В этом году мы расск...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Вебинар "Крипто БД – пошаговое руководство"

Бомбический вебинар "Аладдин Р.Д." прошёл 10 декабря 2020 г.! Спикеры вебинара представили глубокую аналитику по задачам каждого этапа создания системы защиты СУБД. Основные темы вебинара - Этапы создания системы защиты СУБД - Глубо...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Информационная безопасность со Львом Матвеевым. Выпуск 3 - видео

В гостях Сергей Матвеев, директор по безопасности ЧТПЗ.СёрчИнформ: Информационная безопасность со Львом Матвеевым. Выпуск 3

Cмотреть видео

Cмотреть видео

АСУ ТП: Информационная Безопасность сетей АСУ ТП - видео

Этот вебинар посвящен системам промышленной информационной безопасности, которые позволяют построить надежную систему кибербезопасности сети промышленного предприятия в соответствии с требованиями МЭК 62443. В ходе вебинара мы поговори...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: GIS Days 2020. Пленарная сессия. Сергей Петренко, Аладдин Р.Д.

На пленарной Online-сессии "Кибербезопасность новой реальности" Сергей Петренко, директор продуктового направления "Защищённые носители информации" "Аладдин Р.Д.", выступил с 26:59 минуты с докладом на тему: "Обеспечение безопасной удалённо...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Online-конференция GIS Days 2020. PRO 1. Денис Суховей

PRO 1. Аудит в ИБ. Пентесты. Защищённый удаленный доступ. 22 октября 2020 года состоялась традиционная конференция по информационной безопасности "Global Information Security Days 2020" в Online-формате, организатором которой выступил наш ...

Cмотреть видео

Cмотреть видео

Softline: Cloud-решения для госструктур

Облачные технологии все активнее проникают во все сферы деятельности. Это – экономичное и эффективное решение управления базами данных, построения и работы ИТ-инфраструктуры. Несмотря на ряд ограничений, облачные технологии для государствен...

Cмотреть видео

Cмотреть видео

ИТ-ГРАД: миграция в облако провайдера: сценарии и безопасность

Все мы знаем, что облака открывают широкие возможности: решают задачи цифровизации, позволяя сосредоточиться на профильном направлении бизнеса без необходимости управления собственной ИТ-инфраструктурой. Чтобы процесс миграции в облако прош...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Что делать, если ваш аккаунт в онлайн-банке взломали - видео

В этом видео мы расскажем, что нужно делать, если злоумышленники взломали ваш личный кабинет в онлайн-банке и получили доступ к вашим деньгам. Здесь вы найдете советы, как восстановить доступ к украденному аккаунту в банке и минимизировать ...

Cмотреть видео

Cмотреть видео

CloudGuard IaaS: динамическая сетевая безопасность в отечественных и зарубежных облаках - ви

Амир Алиев, консультант по информационной безопасности, Check Point Software Technologies Задействовав ресурсы публичного облака у вас может возникнуть вопрос - где здесь безопасность и кто за нее отвечает? а докладе вы узнаете ответ на эт...

Cмотреть видео

Cмотреть видео

Разработка iot: 09 Уязвимость систем видеонаблюдения и устройств IOT - видео

Спикер: Бакунин Антон Организация: ГСКС ПРОФИКак вещи, которые должны сделать нашу жизнь комфортнее и безопасней, могут задействовать против нас? Как такое может произойти и почему так получается? Попробуем разобраться на практике в нашем д...

Cмотреть видео

Cмотреть видео

Angara Technologies Group: SOC – дорога без конца

В этот раз мы завершаем цикл из четырех записей, посвященных Security Operations Center (SOC). В большом заключительном выпуске под пристальным вниманием ИБ-экспертов различных сфер – проекты по реализации SOC. Мы рассматриваем, какие за...

Cмотреть видео

Cмотреть видео

Вебинар: ОНЛАЙН-УГРОЗЫ С ЭФФЕКТОМ COVID-19. Каких атак на веб-ресурсы ожидать и как их преодоле

В этом вебинаре вы узнаете как найти уязвимости в исходном коде и как с ними бороться. В части 1: Подробно рассказали про решение для мониторинга исходного кода приложений Appercut от компании InfoWatch, а также провели демонстрацию с сер...

Cмотреть видео

Cмотреть видео

АСУ ТП: Как подготовить инфраструктуру к защите АСУ ТП - видео

В презентации Антона Елизарова, руководителя группы защиты АСУ ТП «Инфосистемы Джет», речь идет об основных трудностях, с которыми сталкивается предприятие в процессе подготовки к внедрению систем защиты. Cпикер рассматривает основные ...

Cмотреть видео

Cмотреть видео

АСУ ТП: Алексей Лукацкий (Cisco): «Уязвимости АСУ ТП ставят жизни под угрозу» | BIS TV - видео

Интервью с известным экспертом на KICS Conference 2020 — о ключевых моментах при подготовке дашбордов для общения с руководством и о защите промышленных систем. Бизнес-консультант по безопасности Cisco Алексей Лукацкий выступил на Ka...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Вебинар "Secret Disk — практика установки обновлений Windows 10

Данный вебинар посвящён обзору видов обновлений Windows 10 и подробному разбору проблем, возникающих при их установке на защищённом системном разделе. Основные темы вебинара - Обзор аспектов проблемы обновлений Windows 10 - Выбор спо...

Cмотреть видео

Cмотреть видео

Айдеко: Апгрейд защиты сетевого периметра за 1 час - видео

Скачать Ideco UTM: https://clck.ru/QtEVx Хотите узнать, как можно внедрить межсетевой экран нового поколения и получить полный контроль над трафиком с помощью новейшей версии Ideco UTM 8.8? На вебинаре мы расскажем, как системный админ...

Cмотреть видео

Cмотреть видео

GroupIB: Group-IB представляет Threat Hunting Framework

Group-IB, международная компания, специализирующаяся на предотвращении кибератак, раскрыла результаты многолетней разработки собственных высокотехнологичных продуктов для исследования киберугроз и охоты за атакующими — Threat Hunting Frame...

Cмотреть видео

Cмотреть видео

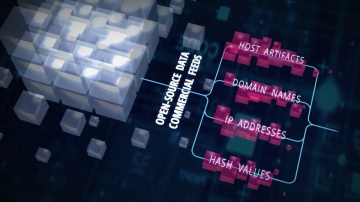

GroupIB: Group-IB представляет Threat Intelligence & Attribution

В рамках глобальной конференции CyberCrimeCon 2020 Group-IB, международная компания, специализирующаяся на предотвращении кибератак, представляет Threat Intelligence & Attribution — результат многолетней инновационной разработки собственных...

Cмотреть видео

Cмотреть видео