Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

АСУ ТП: Что случилось с кибербезопасностью АСУ ТП - видео

Что случилось с кибербезопасностью АСУ ТП?Антон Шипулин. Менеджер по развитию решений по безопасности критической инфраструктуры. Лаборатория Касперского.

Cмотреть видео

Cмотреть видео

Как применить технологии искусственного интеллекта в кибербезопасности - видео

Как применить технологии искусственного интеллекта в кибербезопасности? Сергей Петренко. Директор центра ИБ. Университет Иннополис.

Cмотреть видео

Cмотреть видео

SoftwareONE: Виртуальный рабочий стол Azure – уменьшаем расходы и увеличиваем безопасность

На вебинаре мы разбираем следующие темы:- Как обеспечить доступ к удаленным рабочим столам Windows 10 и повысить экономичность развертывания; - Как работает встроенная интеллектуальная система безопасности Azure; - Как за несколько минут за...

Cмотреть видео

Cмотреть видео

Информзащита: Компания «Информзащита» является системным интегратором в области информационной безоп

Свою миссию компания «Информзащита» видит в том, чтобы обеспечить своим клиентам безопасное ведение бизнеса при использовании современных информационных технологий.Компания «Информзащита» является системным интегратором в области информацио...

Cмотреть видео

Cмотреть видео

CISO CLUB: интервью с UserGate про импортозамещение, микроэлектронику и рынок ИБ в 2021г. - видео

Представляем эксклюзивное интервью с сооснователем и директором компании UserGate Курашевым Дмитрием. Редакция CISO CLUB узнала, как повлияла пандемия коронавируса на отрасль ИБ, чего мы достигли в импортозамещении, как ускорить развитие ры...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Эксперты прокачивают малый бизнес: кейс сайкл-студии - видео

Как предпринимателям прокачать свой бизнес, перевести его в онлайн и при этом сохранить дела в безопасности? В этом поможет проект «Доступно новое обновление» от «Лаборатории Касперского». Для этого компания собрала команду известных э...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Работа на упреждение. Инструменты для управления рисками в будущем - видео

Как защитить информацию на всех уровнях с помощью специализированных решений читайте в белой книге https://searchinform.ru/white-papers/rukovodstvo-po-zashhite-ot-vnutrennih-ugroz-ib-kompleksnaja-zashhita-dannyh/?utm_source=social&utm_mediu...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Пример реального расследования с помощью DLP-системы - видео

Иван Шубин, руководитель службы информационной безопасности ГК «Элекснет», рассказывает, как «СёрчИнформ КИБ» помог расследовать реальный инцидент и изменить целый бизнес-процесс в торговой компании. Как защитить информацию на всех уровнях...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Road Show SearchInform. Безопасность прямо сейчас: инструменты защиты в реальном времени

Как комплексно защититься от инцидентов безопасности и заранее предотвратить утечки информации, рассказывает ведущий аналитик «СёрчИнформ» Леонид Чуриков. Как защитить информацию на всех уровнях с помощью специализированных решений читайте ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Тренды-2020 В ИБ. Удаленка, облака, стоимость владения ПО - видео

Как защитить информацию на всех уровнях с помощью специализированных решений читайте в белой книге searchinform.ru/white-papers/rukovodstvo-p...

Cмотреть видео

Cмотреть видео

Group-IB: почему не стоит пользоваться крякнутым софтом - Russian OSINT - видео

В гостях Рустам Миркасымов, опытный киберразведчик компании Group-IB, руководитель отдела исследований киберугроз европейской штаб-квартиры Group-IB в Амстердаме и Threat hunter.В этом выпуске поговорим про угрозы, малвари, песочницы и поче...

Cмотреть видео

Cмотреть видео

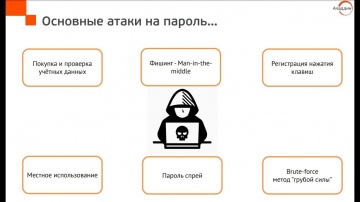

Аладдин Р.Д.: Вебинар по аутентификации: мифы о "сложных" паролях, Aladdin 2FA - видео

Основные темы вебинара - Усиленная или Строгая аутентификация - Мифы о "сложных" паролях - One Time Password в Enterprise - Открытые стандарты vs Enterprise - Opensource в Enterprise - Aladdin 2FA и сценарии использования продук...

Cмотреть видео

Cмотреть видео

Noder: подводные камни при построении систем контроля доступа на распределенных объектах, ТБ форум

Доклад Александра Баранова, руководителя развития направления СКД ITV Group, на ТБ форум онлайн 2021, 28 января.Узнайте о подводных камнях при построении систем контроля доступа на распределенных объектах, комплексном подходе для крупных...

Cмотреть видео

Cмотреть видео

Разработка iot: Безопасный интернет вещей с Kaspersky IoT Infrastructure Security - видео

Системы интернета вещей могут сделать мир комфортнее, помочь экономить ресурсы и эффективно управлять киберфизической инфраструктурой. Для этого нужен особый подход к их кибербезопасности. Менеджер по сопровождению корпоративных продаж Сер...

Cмотреть видео

Cмотреть видео

GroupIB: Криминалистическое исследование инцидентов, связанных с утечкой исходного кода

Семь из десяти крупнейших по рыночной капитализации компаний — представители ИТ-индустрии. Они разрабатывают сервисы, продукты, локальное или облачное программное обеспечение, чей исходный код является одним из их самых ценных активов...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Kaspersky Safe Kids – помощь в воспитании современного ребенка - видео

Интернет может быть полезным и впечатляющим, но порой дети пользуются им слишком много. И тот контент, который они увидят в сети, может быть нежелательным. Защитите детей с помощью настроек фильтрации контента, контролем экранного времени, ...

Cмотреть видео

Cмотреть видео

Kaspersky Tech: Безопасность КИИ в 2021 году: обзор изменений в законодательстве и практика реализац

Вебинар «Лаборатории Касперского» поможет разобраться с тем, что из себя представляет законодательство в сфере безопасности КИИ по состоянию на начало 2021 года и какие меры необходимо принимать организациям, чтобы обеспечить соответствие т...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Безопасная среда | Форензика

Как провести расследование инцидента и собрать доказательства, устраивающие правоохранительные органы и представителей НКЦКИ? Какой инструментарий использовать для сбора и хранения доказательств? Эти вопросы, и не только, обсудим ...

Cмотреть видео

Cмотреть видео

Softline: Установка системы весогабаритного контроля от Softline в Омской области

В рамках национального проекта «Безопасные и качественные автомобильные дороги» компания Softline установила для нужд Управления дорожного хозяйства Омской области девять автоматических пунктов весогабаритного контроля. Оснащенные самы...

Cмотреть видео

Cмотреть видео

АСУ ТП: Дмитрий Правиков (РГУ нефти и газа им. Губкина): «Потенциальная уязвимость АСУ ТП возросла»

Интервью с экспертом национального исследовательского университета на KICS Conference 2020 — о том, почему сообществу важно говорить на одном языке и совместно решать стоящие перед энергетической отраслью задачи. Дмитрий Правиков, ди...

Cмотреть видео

Cмотреть видео

SearchInform: Информационная безопасность со Львом Матвеевым. Выпуск 2.

В гостях Вячеслав Касимов, директор департамента информационной безопасности ПАО «Московский кредитный банк».

Cмотреть видео

Cмотреть видео

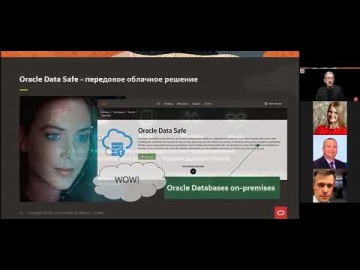

Oracle Russia and CIS: безопасность баз данных. Oracle Data Safe

Защита информации от несанкционированного доступа в облаке, как правило, вызывают опасения со стороны пользователей облачных сервисов. Цель Oracle — предоставить облачную инфраструктуру и платформенные сервисы с эффективной и управ...

Cмотреть видео

Cмотреть видео

Первый цифровой: Кибератака – смертельная опасность или повод для гордости? / Цифровая среда - видео

Не так давно мы уже говорили о вирусах, которые страшнее КОВИДа. Но компьютерные вирусы – лишь небольшая часть угроз, которые несут за собой киберпреступления.В этом эфире проекта мы выясним, что такое «киберугроза», кто и кому угрожает, а ...

Cмотреть видео

Cмотреть видео

Вебинар «Guardant Station: новый модуль управления памятью»

Команда проекта Guardant выпустила новую версию системы управления лицензиями Guardant Station. Теперь разработчики программного обеспечения могут создавать свои собственные схемы лицензирования. Ключевая новинка – модуль управления памятью...

Cмотреть видео

Cмотреть видео

АСУ ТП: Александр Карпенко об особенностях российского рынка средств защиты АСУ ТП - видео

Александр Карпенко, руководитель направлений защиты АСУ ТП и КИИ, «Инфосистемы Джет»: ∙ об особенностях рынка наложенных средств защиты АСУ ТП ∙ о том, что наиболее важно для заказчиков по части параметров ∙ о сертификации средст...

Cмотреть видео

Cмотреть видео

Anti-Malware.ru: кто знает Talk в ИБ (Первое шоу по ИБ)

Кто знает Talk в ИБ — первое ток-шоу, сосредоточенное на теме информационной безопасности. Собравшиеся в студии специалисты обсуждают изменения в этой сфере и подводят итоги непростого 2020 года.Вы узнаете: • чем занимается А.В. в сво...

Cмотреть видео

Cмотреть видео

KasperskyOS: Кибериммунный сторонний код для KasperskyOS: пошаговая инструкция

Кибериммунность — это свойство системы, при котором безопасность достигается благодаря ее архитектуре, а не наложенным средствам. Как применять принципы иммунизации на практике, особенно когда создавать кибериммунный продукт с нуля &m...

Cмотреть видео

Cмотреть видео

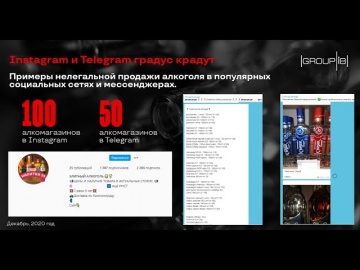

GroupIB: Соцсети градус крадут: оборот нелегальной онлайн-продажи алкоголя в 2020 г. составил 2,5 мл

Group-IB, международная компания, специализирующаяся на предотвращении кибератак, оценила оборот «теневого» рынка продажи алкоголя в интернете в 2020 году в 2,5 млрд. руб. Несмотря на блокировку Роскомнадзором сайтов с дистанционн...

Cмотреть видео

Cмотреть видео