ДиалогНаука: ВЕБИНАР: РАЗВЕДКА УЯЗВИМОСТЕЙ ХРАНЕНИЯ ДАННЫХ, ИЛИ DEVICELOCK DATA BREACH INTELLIGENCE. → Похожие видео ролики , Страница 2

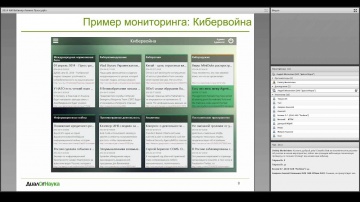

Расписание мероприятий: Весной 2019 г. компания DeviceLock – российский производитель средств борьбы с утечками данных, анонсировала новый сервис - Разведку уязвимостей хранения данных, а также мониторинг мошеннических ресурсов и активностей в DarkNet. Сервис работает на основе технологий искусственного интеллекта и осуществляет проверку внешней серверной инфраструктуры, а также выявление недостатков в реализации систем хранения информации. Кроме того, проводится постоянный мониторинг предложений о продаже данных в группах Telegram, на различных закрытых площадках и форумах, а также ресу...

Подробнее в видео...

Подробнее в видео...

HD 00:08:08

SFA2016. ST Drive: удобное и эффективное хранение фотографий

Выступление Данила Бреннера, архитектора отдела разработки ГК «Системные Технологии», на конференции SFA 2016

Cмотреть видео

Cмотреть видео

HD 00:38:41

DATA MINER: Alexander Andelkovic - Using Artificial Intelligence to Test the Candy Crush Saga Game

Software Testing & QA Conference Alexander Andelkovic - Using Artificial Intelligence to Test the Candy Crush Saga Game

Cмотреть видео

Cмотреть видео

HD 00:36:58

DATA MINER: Using Artificial Intelligence to Test the Candy Crush Saga Game by Alexander Andelkovic

In this talk, Alexander will show you how King is training artificial intelligence (AI) programs (bots) to test its games by mimicking human interactions.

Cмотреть видео

Cмотреть видео

HD 00:31:45

Check Point: Artificial Intelligence in Managed Incident Response

The presentation is focused on the Managed Incident Response 5.(MIR) and it will be based on the case studies of our two award-winning** customer projects, ITC and GSTN. We have successfully executed & extended the Sandblast Solution to ...

Cмотреть видео

Cмотреть видео

HD 00:21:37

Check Point: Artificial Intelligence: a Silver Bullet in Cyber Security? CPX 360 Keynote

Artificial Intelligence is the Industrial Revolution of our time. It is already reshaping our world and is likely to transform practically every facet of our human lives. Learn more here: Fighting cybercrime is one of its many application...

Cмотреть видео

Cмотреть видео

HD 00:20:42

Check Point: Microsoft Azure and CloudGuard - Intelligent Cloud Security - CPX 360 2018

In his keynote, Avi Ben Menahem, Director of Azure Security Microsoft will discuss what it takes to build and operate a secure cloud platform, the approach the team at Microsoft takes to secure Azure, and the importance of a strong develope...

Cмотреть видео

Cмотреть видео

HD 00:02:39

Check Point: Threat Intelligence | Threat Prevention

Learn More: In 2012, established ThreatCloud, the first collaborative security infrastructure to fight cybercrime. ThreatCloud dynamically reinforces Threat Prevention Software Blades with real-time threat intelligence derived from res...

Cмотреть видео

Cмотреть видео

HD 00:04:08

Check Point: ThreatCloud | Complete Cyber Security Intelligence Infrastructure | Network Security

For more information: Introducing ThreatCloud, the first collaborative network to fight cyber-attacks.

Cмотреть видео

Cмотреть видео

HD 00:02:01

GroupIB: Threat Intelligence rated by Gartner, IDC, Forrester

Prevent cyber attacks with Threat Intelligence — an effective tool to counter against targeted attacks and data breaches as well as effectively manage information security risks. Group-IB is a leading cyber threat intelligence provide...

Cмотреть видео

Cмотреть видео

HD 00:39:47

GroupIB: Обзор новых угроз ИБ, подробности расследований Group-IB и уязвимостях разных платформ

Сергей Никитин, заместитель руководителя лаборатории компьютерной криминалистики Group-IB, дал интервью программе "Персоналии ИКТ" и рассказал про новые угрозы и тренды высокотехнологичных преступлений, раскрыл подробности некоторых расслед...

Cмотреть видео

Cмотреть видео

HD 00:02:05

GroupIB: Threat Intelligence — киберразведка по подписке

Узнавайте об угрозах, утечках, взломах и хакерской активности до того, как они смогут вам навредить. Первый российский поставщик Threat Intelligence, вошедший в топ мировых рейтингов Gartner, IDC и Forrester. Подпишитесь бесплатно на 14...

Cмотреть видео

Cмотреть видео

00:08:06

GroupIB: Президент России Владимир Путин ознакомился с решением Bot-Trek Cyber Intelligence

Президент РФ Владимир Путин во время посещения форума "Территория смыслов 2015" познакомился с ведущими разработками специалистов в области IT-технологий. На стенде Group-IB и ФРИИ главе государства продемонстрировали уникальную разработку...

Cмотреть видео

Cмотреть видео

HD 01:16:24

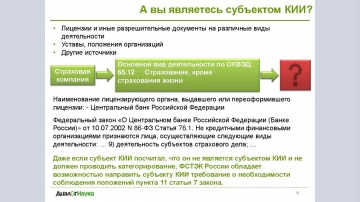

ДиалогНаука: Практика реализации требований 187-ФЗ «О БЕЗОПАСНОСТИ КИИ».

Вебинар посвящен вопросам, связанным с выполнением требований 187-ФЗ «О безопасности критической информационной инфраструктуры». Будет рассмотрена методика категорирования, а также особенности процесса и практика реализации. ПРОГР...

Cмотреть видео

Cмотреть видео

HD 00:20:49

ДиалогНаука: ПРАКТИЧЕСКИЙ ОПЫТ СОЗДАНИЯ СИСТЕМЫ ОБЕСПЕЧЕНИЯ ИБ АСТУ ЭЛЕКТРОСЕТЕВОЙ КОМПАНИИ

В этом видео рассказывается об опыте создания системы обеспечения информационной безопасности АСУ ТП на примере АСТУ электросетевой компании. А также освещены основные задачи: - Обеспечение защиты информационных ресурсов АСТУ от внешних и...

Cмотреть видео

Cмотреть видео

HD 01:09:33

ДиалогНаука: ВЕБИНАР: СТРОИМ КОМПЛЕКСНУЮ ЗАЩИТУ ОРГАНИЗАЦИИ ОТ ВНУТРЕННИХ И ВНЕШНИХ УГРОЗ ВМЕСТЕ С I

В этом видео коллеги из Inwowatch рассказывают об основных элементах эффективной защиты компании от внутренних угроз и о комплексной защите веб-инфраструктуры в финансовом секторе. Спикеры: Никита Зайчиков, Менеджер по техническому сопрово...

Cмотреть видео

Cмотреть видео

HD 00:52:01

ДиалогНаука: EMPLOYEE MONITORING, ПРИМЕНЕНИЕ НА ПРАКТИКЕ - ВЕБИНАР

Как отследить продуктивность сотрудников и какие инструменты необходимы для сбора доказательной базы при расследовании инцидентов? Именно об этом пойдет речь в этом видео. Спикер вебинара : Александр Коробко, менеджер по развитию проду...

Cмотреть видео

Cмотреть видео

HD 00:02:16

JsonTV: Виктор Сердюк, АО ДиалогНаука: Мы стараемся брать отечественные решения

Интервью с Сердюком Виктором Александровичем, генеральным директором АО «ДиалогНаука», в рамках шестой конференции «Информационная безопасность АСУ ТП критически важных объектов». Организатором конференции традиционно выступил Издательский ...

Cмотреть видео

Cмотреть видео

HD 00:01:16

КРОК: Инженеры по серверам и системам хранения.

КРОК – облачный системный интегратор, работающий на рынке российских публичных облаков с 2010 года. В основе оказываемых услуг – платформа собственной разработки. Среди ее ключевых преимуществ: 3 гипервизора: KVM, Hyper-V, VMwareЗащищенн...

Cмотреть видео

Cмотреть видео

HD 00:09:36

Экспо-Линк: Почему ручной поиск уязвимостей лучше автоматического на реальных примерах

Почему ручной поиск уязвимостей лучше автоматического на реальных примерах. Батыржан Тютеев. Пентестер. Центр анализа и расследования кибератак.

Cмотреть видео

Cмотреть видео

HD 00:01:57

InStock Technologies: внедрение InStock WMS на складе ответственного хранения ООО "Терминал 17"

Автоматизация склада | Внедрение InStock WMS на складе ответственного хранения ООО "Терминал 17"Как автоматизировать склад ответственного хранения? Пример внедрения InStock WMS на складе 3PL оператора ООО "Терминал 17", InStock Technologi...

Cмотреть видео

Cмотреть видео

HD 00:15:28

JsonTV: Марина Мордасова: Acronis True Image 2019 и потребности пользователей в защите и хранении да

Как обеспечить актуальность решений в области резервного копирования и защиты данных, принимая во внимание удобство конечных пользователей, отметила Марина Мордасова, старший менеджер по управлению продуктом для конечных пользователей Acron...

Cмотреть видео

Cмотреть видео

HD 01:06:54

ДиалогНаука: Как эффективно выявлять инциденты и предотвращать потери от атак.

Совместный вебинар АО ДиалогНаука и Positive Technologies. Эксперт Positive Technologies рассказывает о причинах низкой эффективности классических SIEM-систем и демонстрирует MaxPatrol SIEM, которая благодаря новым функциям помогает бы...

Cмотреть видео

Cмотреть видео

HD 01:04:01

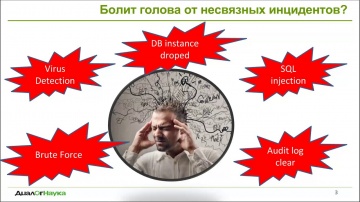

ДиалогНаука: ВЕБИНАР: УПРАВЛЕНИЕ ИНЦИДЕНТАМИ ИБ. СОЗДАНИЕ ЭФФЕКТИВНЫХ МЕТОДОВ ВЫЯВЛЕНИЯ ИНЦИДЕНТОВ И

В рамках этого видео мы рассказываем о подходе к управлению инцидентами, построенном на классической модели P-D-C-A, рассмотрим важность управления уязвимостями и угрозами информационной безопасности для эффективного управления инцидентами,...

Cмотреть видео

Cмотреть видео

HD 00:18:40

ЭОС: Доклад Е.А. Плешковой о ключевых аспектах обеспечения хранения электронных документов в архиве

Будь в курсе самого интересного. Подпишись на наш канал!Презентацию к докладу смотрите на нашем сайте https://www.eos.ru/eos_calendar/osenniy-dokumentoo... 0:00 - Приветствие. Ключевые аспекты обеспечения хранения электронных документов. Де...

Cмотреть видео

Cмотреть видео

HD 00:49:53

ДиалогНаука: ВЕБИНАР: ОБЕСПЕЧЕНИЕ СООТВЕТСТВИЯ 187-ФЗ: ПРАКТИЧЕСКИЙ ОПЫТ

Эксперт Positive Technologies делится позитивным опытом создания регионального центра ГосСОПКА на базе решения PT Platform 187. Благодаря решению заказчик отслеживает события ИБ в подключенных ИС, автоматизировано сообщает об инцидентах в ...

Cмотреть видео

Cмотреть видео

HD 00:39:53

ДиалогНаука: «Практическая реализация требований по обработке и обеспечению безопасности -152ФЗ»

Компания «ДиалогНаука» провела очередной вебинар по вопросам реализации требований законодательства, предъявляемых при обработке и обеспечении безопасности персональных данных. Как обычно, основной упор сделан на практическую реализацию ук...

Cмотреть видео

Cмотреть видео

HD 00:51:05

Docsvision: Долгосрочное хранение электронных документов. Решение задачи и новые требования Росархив

ООО «ДоксВижн» является разработчиком системы управления документами и бизнес-процессами Docsvision. Специалисты компании входят в состав отраслевых экспертных советов и принимают участие в формировании стандартов электронного документо...

Cмотреть видео

Cмотреть видео

HD 01:19:48

ДиалогНаука: Бардак с выявлением инцидентов? Покажем! Научим! Внедрим!

Вебинар посвящен методам создания, стандартизации и администрирования инструментов эффективного выявления инцидентов и таргетированных атак на базе SIEM. Основные вопросы, отраженные в вебинаре: - Взаимосвязь актуальных угроз безопас...

Cмотреть видео

Cмотреть видео

HD 00:55:37

ДиалогНаука: Вебинар. Система предупреждения об утечках конфиденциальной информации и угроз бизнесу

Вебинар на тему: «Система раннего предупреждения об утечках конфиденциальной информации и угрозах бизнесу -- Лавина Пульс» Спикер: Андрей Масалович, Член совета директоров, руководитель направления конкурентной разведки ЗАО «ДиалогНаука»

Cмотреть видео

Cмотреть видео

HD 00:47:20

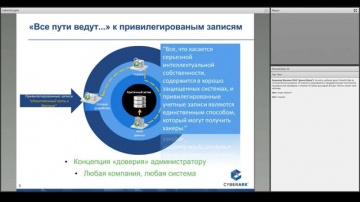

ДиалогНаука: Вебинар. CyberArk

Вебинар на тему: «CyberArk - защита привилегированных учетных записей от внутренних и внешних кибератак» Спикер: Богдан Тоболь, Региональный директор, Восточная Европа/Север, CyberArk

Cмотреть видео

Cмотреть видео