СУБД Oracle: опыт использования Oracle Database Appliance для консолидации СУБД Oracle и приложений → Похожие видео ролики , Страница 3

Эксперты Oracle Иларион Моторин и Дмитрий Палецкий рассказали о возможностях консолидации баз данных и приложений на простом в управлении и удобном в развертывании программно-аппаратном комплексе Oracle Database Appliance, а представители одного из крупнейших российских авиаперевозчиков Авиакомпании "Уральские Авиалинии" поделились практическим опытом применения комплекса в своем ЦОД.Есть вопросы? Просто напишите нам: sales_ru@oracle.com

Подробнее в видео...

Подробнее в видео...

HD 00:06:56

Практический опыт использования решения Kaspersky Industrial CyberSecurity

Автор: Игорь Воробьев Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет оп...

Cмотреть видео

Cмотреть видео

HD 00:14:07

Мошенничество с использованием АСУ ТП

Автор: Дмитрий Даренский Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет...

Cмотреть видео

Cмотреть видео

HD 00:01:58

Как использовать Инструменты в Kaspersky Anti-Virus 2014?

Мы расскажем, как в Kaspersky Anti-Virus 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Anti-Virus 2014 . Официальный сайт "Лаборатории Касперского" Читайте нас в ...

Cмотреть видео

Cмотреть видео

HD 00:02:08

Как ограничить и отслеживать использование интернета

Kaspersky Small Office Security 3 позволяет удаленно ограничить и отслеживать использование интернета у других пользователей из вашей сети. Мы расскажем, что такое Веб-политики в Kaspersky Small Office Security 3 и как их настраивать. Виде...

Cмотреть видео

Cмотреть видео

HD 00:01:57

Как использовать Инструменты в Kaspersky Internet Security 2014

Мы расскажем, как в Kaspersky Internet Security 2014 использовать Поиск уязвимостей, Диск аварийного восстановления и другие Инструменты. Видеоинструкции по Kaspersky Internet Security 2014 Официальный сайт Лаборатории Касперского Чит...

Cмотреть видео

Cмотреть видео

HD 00:03:56

Как использовать режим Безопасных программ в Kaspersky Internet Security 2014

Если одним компьютеров пользуется много людей, и они устанавливают на него свои программы, возникает большой риск поймать вирус. В видео мы расскажем, как режим Безопасных программ в составе Kaspersky Internet Security 2014 поможет избежать...

Cмотреть видео

Cмотреть видео

HD 00:02:57

Использование различных типов цен в сервисе МойСклад

Работа с различными типами цен в сервисе МойСклад. Подробнее: Использование различных типов цен позволяет: - разделять цены для розничных точек продаж и интернет-магазинов; - устанавливать специальные цены для покупателя; - задавать разн...

Cмотреть видео

Cмотреть видео

HD 00:01:47

Как установить приложения на Эвотор

Зайдите на сайт и перейдите в “Личный кабинет”. Введите логин и пароль.Затем перейдите в раздел “Магазин приложений”.С помощью приложений вы можете добавить в смарт-терминал полезные функции: подключить товароучетную систему, настроить прог...

Cмотреть видео

Cмотреть видео

HD 00:02:29

Change 2017: Какие приложения нужны клиентам

Перед нашей первой конференцией для разработчиков Change 2017 мы попросили трех предпринимателей рассказать о своих идеях и потребностях по автоматизации бизнеса. На самом деле, таких идей очень много - и благодаря магазину приложений ...

Cмотреть видео

Cмотреть видео

HD 00:03:19

Как использовать онлайн-кассу интернет-магазину: популярные вопросы о ФЗ-54

Подробнее о 54-ФЗ: Директор по развитию бизнеса фискальных решений компании АТОЛ Юлия Русинова отвечает на популярные вопросы о ФЗ-54 эксклюзивно для Эвотор.Для интернет магазинов есть определенная специфика, как они применяют контрольно-ка...

Cмотреть видео

Cмотреть видео

HD 00:10:40

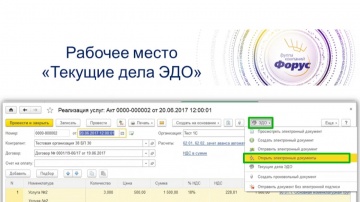

Почему рекомендуется использовать 1С-ЭДО?

Почему рекомендуется использовать 1С-ЭДО? Рассмотрим возможности сервиса 1С-ЭДО.

Cмотреть видео

Cмотреть видео

00:33:31

Naumen: Использование Naumen Contact Center в работе интернет-провайдера

Выступление на конференции «Многофункциональные контакт-центры для розничного бизнеса» 18 сентября 2012 г. Спикер: Тюлюбаев Андрей, заместитель технического директора по сопровождению и развитию Контакт-центра (Санкт-Петербург, InterZet) ...

Cмотреть видео

Cмотреть видео

HD 00:36:51

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM - Простоев.НЕТ

BPS. Использование информационной модели в процессах эксплуатации актива. ТОиР. RCM. ISO55000 Мы информационно-образовательный проект по вопросам организации управления процессами поддержания надежности, проведения технического обслуживан...

Cмотреть видео

Cмотреть видео

HD 00:02:11

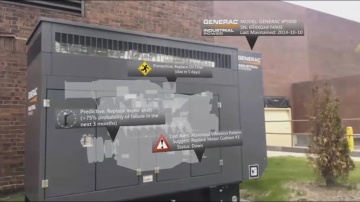

IRISOFT: Зачем использовать дополненную реальность?

Наглядный пример использования дополненный реальности^ "цифрового двойника" и интернета вещей

Cмотреть видео

Cмотреть видео

HD 00:38:41

DATA MINER: Test-Drive Your Database by Alastair Smith

In this talk, Alastair will show at how to write unit tests for your database, which object types you should (and shouldn’t!) test, and how to run your tests automatically on a Continuous Integration server. By the end of the talk, you will...

Cмотреть видео

Cмотреть видео

HD 00:04:41

Check Point: 700 Appliance Setup | SMB Cyber Security

For more information: Watch our tutorial on how to setup our 700 Appliance, 's latest addition to the product family to protect small businesses against the latest cyber threats.

Cмотреть видео

Cмотреть видео

HD 00:01:54

Check Point: 700 Series Appliances for Small Business - Product Video | SMB Cyber Security

As a small business, your focus is on building unique products, driving sales, and providing excellent service to your customers. Security is important but it seems like every week there is some new piece of software or equipment to prote...

Cмотреть видео

Cмотреть видео

HD 00:02:20

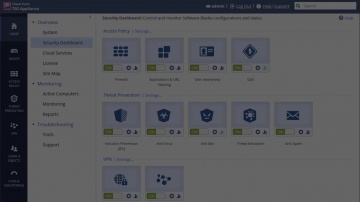

Check Point: Trial Threat Emulation on Small Business Appliances

Watch our tutorial on how to trial Threat Emulation (sandboxing) on our 700 Appliance URL for more information:

Cмотреть видео

Cмотреть видео

HD 00:06:37

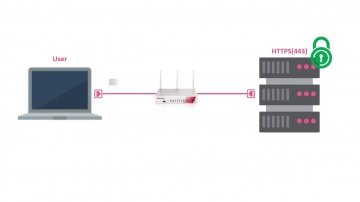

Check Point: HTTPS Inspection on Small Business Appliances

Watch our tutorial on how to enable HTTPS inspection on our 700 Appliance to improve your small business security. More information:

Cмотреть видео

Cмотреть видео

HD 00:03:55

Check Point: Deploy Small Business Appliances with the Zero Touch Cloud Service

Watch our overview of the Zero Touch Cloud Service to see how you can save valuable time in the initial deployment of our small business security appliances. For more information:

Cмотреть видео

Cмотреть видео

HD 00:01:54

Check Point: SMB 700 Appliance - チェック・ポイントのSMB向け700アプライアンス・シリーズ

オールインワンのUTMで中小規模環境にエンタープライズ・レベルのセキュリティを提供するチェック・ポイントの700アプライアンス・シリーズをご紹介します。

Cмотреть видео

Cмотреть видео

HD 00:02:43

Check Point: Introduces Next-Generation Threat Prevention Appliances | Advanced Threat Prevention

Introducing the next-generation of appliances designed to unleash the full power of advanced threat prevention security for businesses of all sizes. For more information visit: Gen V Cyber Security is here: Infinity is the first conso...

Cмотреть видео

Cмотреть видео

HD 00:04:19

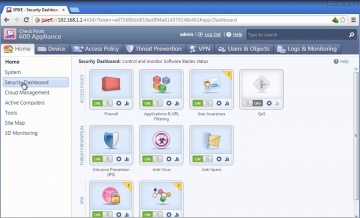

Check Point: SMB Cyber Security - 600 Appliance Setup

Small businesses need cost-effective security that provides robust protections and ease of use. For more information: brings its long-standing history of security expertise to a range of solutions optimized for the unique demands of smal...

Cмотреть видео

Cмотреть видео

HD 00:01:54

Check Point: 600 Security Appliance: One Box, Complete Protection | SMB Cyber Security

Learn more about the 600 appliance: The 600 provides a complete security package with firewall, VPN, antivirus, intrusion prevention and more, at a price your small business can afford.

Cмотреть видео

Cмотреть видео

HD 00:06:47

Check Point: Unveils New Network Security Appliance Models

Gabi Reish, Head of Product Management at Software Technologies, introduces the new 2012 line of Appliances. For more information: provides organizations of all sizes with the latest data and network security protection in an integrated...

Cмотреть видео

Cмотреть видео

HD 00:05:12

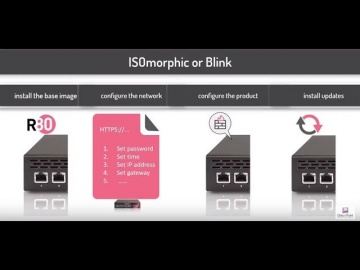

Check Point: Deployment Tools; DIY security appliance images using ISOmorphic

Deployment Tools; DIY security appliance images using ISOmorphic. For more information: In our second video on deployment tools we show you how to image Security Appliances and Open Servers. With the ISOmorphic utility you can inst...

Cмотреть видео

Cмотреть видео

HD 00:07:01

Check Point: Overview of the 61000 Appliance | Data Center Security Systems

For more information:

Cмотреть видео

Cмотреть видео

HD 00:04:19

Check Point: 600 Appliance Setup

Watch our tutorial on how to setup our 600 Appliance, 's latest edition to the product family to protect small businesses against the latest cyber threats.

Cмотреть видео

Cмотреть видео

HD 00:07:01

Check Point: Overview of the 61000 Appliance - with Japanese subtitles

For more information:

Cмотреть видео

Cмотреть видео

HD 01:05:55

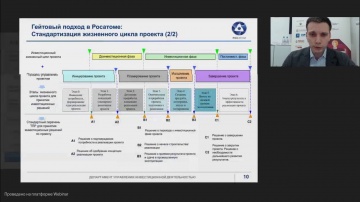

Проектная ПРАКТИКА: Использование гейтового подхода для реализации инвестиционных проектов

ГК «Проектная ПРАКТИКА» - команда профессионалов в области управления проектами.

Cмотреть видео

Cмотреть видео