Поиск по тегу «информационная безопасность» в разделе Видеокаталог

HD 00:16:02

АИВ: Лекция 2. «Защита пользовательских и корпоративных данных как приоритет гос-ва в цифровой эконо

О защите персональных данных слушатели курса «Основы цифровой экономики» уже знают много. Но это ещё не всё – в новой лекции поговорим об информационной безопасности в целом. Директор по направлению «Информационная безопасность» органи...

Cмотреть видео

Cмотреть видео

HD 00:02:23

Экспо-Линк: Итоги Код ИБ ПРОФИ 2018 | Сочи - видео

В конце июля профи кибербезопасности собрались на сочинском “Коде ИБ ПРОФИ”. Послушать звезд и обменяться опытом приехали ИБ-руководители из 24 городов России и стран СНГ, причем 10% участвовали в ПРОФИ уже не в первый раз. На вводной сесс...

Cмотреть видео

Cмотреть видео

HD 00:23:42

Цифровизация: Ольга Кучерова «Цифровизация офиса на примере юридической фирмы» - видео

Ольга Кучерова, ИТ-директор, A.T.Legal Конференция «Современный цифровой офис 2019» 24 апреля 2019 г.

Cмотреть видео

Cмотреть видео

HD 00:19:43

JsonTV: E.DAY 2019. Артем Мелехин, Лаборатория Касперского: Актуальные угрозы для Embedded Systems

Выступление Артема Мелехина, инженера предпродажной поддержки «Лаборатории Касперского», на конференции E.DAY 2019. Старые вирусы для банкоматов/POS-систем по-прежнему активны. Слабые точки в безопасности банкоматов. Сценарии угроз для...

Cмотреть видео

Cмотреть видео

HD 01:03:35

Экспо-Линк: Управление инцидентами. Вводная дискуссия на Код ИБ 2019 | Баку

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:20:12

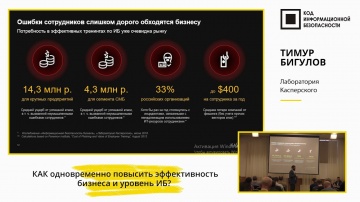

Экспо-Линк: Как одновременно повысить эффективность бизнеса и уровень ИБ

Тимур Бигулов. Лаборатория Касперского. До 80% киберинцидентов происходят по вине собственных сотрудников. Но они не виноваты, их надо просто лучше обучать. Сделать это легко с помощью платформы повышения осведомленности от Лаборатории Кас...

Cмотреть видео

Cмотреть видео

HD 01:18:31

Экспо-Линк: Человек-слабое звено ИБ. Вводная дискуссия на Код ИБ 2019 | Новосибирск

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:47:22

ДиалогНаука: ОТ ПОЛОЖЕНИЯ БАНКА РОССИИ 382-П К ГОСТ Р 57580.

В рамках вебинара были рассмотрены: Обобщенный опыт проведения оценок соответствия требованиями Положения Банка России 382-П: результаты и несоответствия; ГОСТ Р 57580: обзор стандарта; Что надо сделать, чтобы реализовать положения ГОСТ ...

Cмотреть видео

Cмотреть видео

HD 00:56:03

Экспо-Линк: Киберустойчивость бизнеса: Вводная дискуссия на Код ИБ 2019 | Ростов-на-Дону

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:11:46

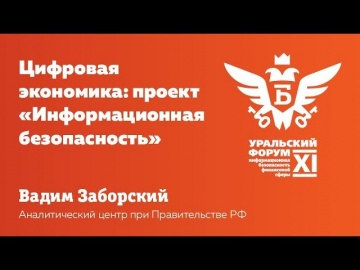

BIS TV — Вадим Заборский: Цифровая экономика — Проект «Информационная безопасность»

Доклад о том, как будет проводиться в жизнь проект «Информационная безопасность» в рамках национальной программы «Цифровая экономика».22 февраля 2019 года на XI Уральском форуме «Информационная безопасность финансовой сферы», перед участн...

Cмотреть видео

Cмотреть видео

HD 01:21:26

Digital Security: Как не пойти ко дну реальная статистика взломов и стратегия защиты АТМ

Совместный вебинар NCR и 1. Достоверная статистика инцидентов информационной безопасности от вендора; 2. Инсайдерская информация о самых актуальных типах атак. В том числе, о классе атак повышенного уровня опасности Malware Jackpotting : M...

Cмотреть видео

Cмотреть видео

HD 00:59:56

Экспо-Линк: Код ИБ 2017 | Пермь. Вводная дискуссия: Тренды ИБ

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:57:15

Экспо-Линк: Код ИБ 2017 | Нижний Новгород. Вводная дискуссия: Тренды ИБ

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:57:23

Экспо-Линк: Код ИБ 2017 | Ханты-Мансийск. Вводная дискуссия: Тренды ИБ

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:50:54

Expo-Link: Код ИБ 2017 | Казань. Вводная дискуссия

Какими увидели главные тренды эксперты казанского “Кода ИБ”? Модератор Максим Степченков предложил начать с ИБ -образования, самой горячей темы из всех “горячих десяток”. Андрей Масалович (Академия Информационных Систем) в качестве введен...

Cмотреть видео

Cмотреть видео

HD 00:44:46

Экспо-Линк: Код ИБ 2017 | Челябинск. Вводная дискуссия: Тренды ИБ

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 01:02:03

Expo-Link: Код ИБ 2017 | Иркутск. Вводная дискуссия

Иркустские безопасники неожиданно положительно отозвались о знаменитых зловредах и даже поведали свои истории, начало которых часто звучало как “Однажды в бухгалтерии”. Ведь кто бы спорил, что дать бухгалтеру (да и любому другому сотрудник...

Cмотреть видео

Cмотреть видео

HD 01:02:01

Экспо-Линк: Код ИБ 2017 | Екатеринбург. Вводная дискуссия: Тренды ИБ

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 01:01:24

Expo-Link: Код ИБ 2017 | Владивосток. Вводная дискуссия

Вводная сессия о трендах затронула ключевые вопросы: необходимость обоснования бюджетов на ИБ (например,через стоимость простоев и трудозатрат), местную отраслевую специфику, самые актуальные угрозы (включая,конечно же, человеческий фактор)...

Cмотреть видео

Cмотреть видео

HD 00:55:37

Экспо-Линк: Код ИБ 2018 | Санкт-Петербург. Вводная дискуссия: Тренды ИБ

Открытое видео с ресурса Код ИБ.АКАДЕМИЯ. База знаний по информационной безопасности: 700+ презентаций и видео по разным аспектам ИБ

Cмотреть видео

Cмотреть видео

HD 00:55:40

Экспо-Линк: Код ИБ 2017 | Астана. Горячая десятка.

“Горячая десятка” Кода ИБ - Астана 1)Нехватка кадров и проблема их подготовки 2)Социальная инженерия 3)Скудные бюджеты на ИБ 4)Аутсорсинг непрофильных задач ИБ 5)SOC 6)Киберщит Казахстана 7)Целенаправленные атаки 8)BYOD 9)Open Source 10)Бе...

Cмотреть видео

Cмотреть видео

HD 00:08:18

МГТУ имени Баумана: зимняя школа «Ключ на старт»

142 участника из 29 регионов России в гостях у МГТУ имени Баумана. Масштабная по своему образовательному уровню Олимпиада «Я – профессионал» проходит уже во второй раз. В её рамках работают Зимние школы, в которых можно повысить свой пр...

Cмотреть видео

Cмотреть видео

HD 00:04:30

Expo-Link: #разговорыпроИБ №3: что общего между медициной и информационной безопасностью

Небольшой кусочек вводной дискуссии с Кода ИБ в Астане, где эксперты сравнили отрасль ИБ с медициной, а безопасников - с лекарями. 00:55 Виталий Ли, Председатель Центральноазиатского общества профессионалов кибербезопасности: "Антивиру...

Cмотреть видео

Cмотреть видео

00:05:44

Код ИБ: #разговорыпроИБ №1: Сергей Чекрыгин, Check Point - видео Полосатый ИНФОБЕЗ

Почему нужно следить за регуляторами, как с появлением больших данных можно по-новому взглянуть на утечки, что делать с интернетом вещей и почему надо смотреть на то, что делается в мире. Об этом в выпуске #1 с Чергеем Чекрыгиным, менеджер...

Cмотреть видео

Cмотреть видео

HD 00:18:56

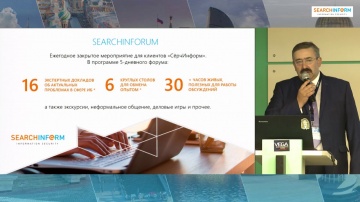

СёрчИнформ: Road Show SearchInform 2018. Приветственное слово. Современные технологии и тренды ИБ -

Спикер: Лев Матвеев, председатель совета директоров «СёрчИнформ»

Cмотреть видео

Cмотреть видео

HD 00:40:35

СёрчИнформ: Road Show SearchInform 2018. Ключевые инструменты защиты от внутренних угроз - видео

Road Show SearchInform 2018. Ключевые инструменты защиты от внутренних угроз Спикер: Иван Бируля, директор по безопасности «СёрчИнформ»

Cмотреть видео

Cмотреть видео

HD 00:36:25

СёрчИнформ: Road Show SearchInform 2018. Муки выбора «КИБ СёрчИнформ»: от поиска решения до практики

Спикер: Иван Шубин, Начальник Управления технологического обеспечения информационной безопасности

Cмотреть видео

Cмотреть видео

HD 00:34:38

СёрчИнформ: Road Show SearchInform 2018. Новые возможности защитных решений. Демонстрация расследова

Спикер: Евгений Матюшенок, директор «СёрчИнформ» по продажам в РФ и СНГ

Cмотреть видео

Cмотреть видео

HD 00:15:24

СёрчИнформ: Road Show SearchInform 2018. Как выбрать идеальную DLP-систему? - видео

Спикер: Лев Матвеев, председатель совета директоров «СёрчИнформ»

Cмотреть видео

Cмотреть видео

HD 00:39:53

ДиалогНаука: «Практическая реализация требований по обработке и обеспечению безопасности -152ФЗ»

Компания «ДиалогНаука» провела очередной вебинар по вопросам реализации требований законодательства, предъявляемых при обработке и обеспечении безопасности персональных данных. Как обычно, основной упор сделан на практическую реализацию ук...

Cмотреть видео

Cмотреть видео