Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Layta: Beward BD43CW (дневная съемка) - IP-камера видеонаблюдения миниатюрная

Пример записи камеры Beward BD43CW в дневное время. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: PERCo-CR01 - Контроллер регистрации с двумя встроенными считывателями

3D-обзор терминала учета рабочего времени CR01 Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

Layta: PERCo-IRP01 - Стойка-считыватель

3D-обзор стойки со встроенным считывателем карт IRP01 Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

Layta: Beward N500 (обзор) - IP-камера видеонаблюдения миниатюрная

Обзор видеокамеры Beward N500. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: PERCo-WHD-15 - Калитка полноростовая без привода с электромеханический замком и доводчиком

3D-обзор алюминиевой полноростовой калитки WHD-15 Ссылка на оборудование:

Cмотреть видео

Cмотреть видео

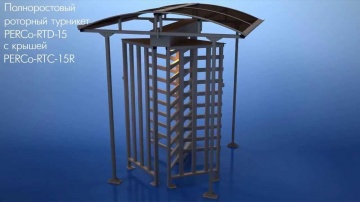

Layta: PERCo-RTD-15 - Турникет полноростовой роторный с электромеханическим приводом

3D-обзор всепогодного полноростового турникета RTD-15 Ссылки на оборудование:

Cмотреть видео

Cмотреть видео

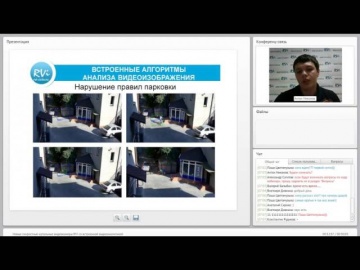

Layta: Вебинар "Новые скоростные купольные видеокамеры RVi со встроенной видеоаналитикой" 19.08.2014

Вебинар посвящен новым скоростным купольным видеокамерам со встроенной видеоаналитикой RVi-IPC52Z30-PRO и RVi-IPC62Z30-PRO. Будут рассмотрены: - Основные характеристики и особенности - Встроенные алгоритмы анализа видеоизображения по заране...

Cмотреть видео

Cмотреть видео

Layta: Beward N100, N120 (обзор) - IP-камеры видеонаблюдения миниатюрные

Обзор видеокамер Beward N100, N120. Ссылки на камеры:

Cмотреть видео

Cмотреть видео

Layta: PERCo T-5 - Турникет трипод электромеханический

3D-обзор бюджетного турникета-трипода T-5 Ссылки на оборудование:

Cмотреть видео

Cмотреть видео

Layta: PERCo-TB01 - Турникет-трипод тумбовый с двумя встроенными считывателями

3D-обзор тумбового турникета-трипода ТВ01 с автоматической и ручной антипаникой Ссылки на оборудование:

Cмотреть видео

Cмотреть видео

Layta: PERCo-TTR-04 - Турникет электромеханический

3D-обзор турникета-трипода TTR-04 для работы в помещениях и под открытым небом Ссылки на оборудование: уличные турникеты - турникеты для помещений -

Cмотреть видео

Cмотреть видео

Layta: PERCo-TTR-07.1G - Турникет электромеханический с автоматическими планками

3D-обзор турникета-трипода TTR-07 с автоматической антипаникой Ссылка на товар:

Cмотреть видео

Cмотреть видео

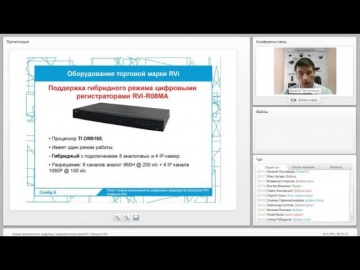

Layta: Вебинар 'Новые возможности цифровых видеорегистраторов RVi Новинки RVi' 13.05.2014

Вебинар посвящен новым возможностям цифровых видеорегистраторов RVi. - Гибридный режим работы цифровых видеорегистраторов RVi серии LA, LB-PRO, MA. - SNMP – управление устройствами в IP-сетях на основе архитектур UDP/TCP. Поддержка MIB библ...

Cмотреть видео

Cмотреть видео

Layta: PERCo-KTC01.4 - Электронная проходная

3D-обзор электронной проходной KTC01 со встроенным картоприемником и автоматической или механической антипаникой.

Cмотреть видео

Cмотреть видео

Layta: Beward BD75-5P (ночная съемка) - IP-камера видеонаблюдения PTZ

Пример записи камеры Beward BD75-5P в ночное время. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: Beward BD75-1 (дневная съемка) - IP-камера видеонаблюдения PTZ

Пример записи камеры Beward BD75-1 в дневное время. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

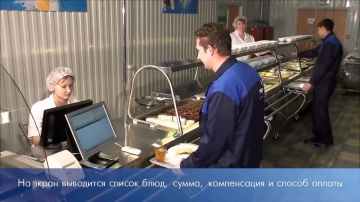

Layta: PERCo-SM16 - ПО Модуль "Кафе"

Модуль PERCo-SM16 «Кафе» предназначен для предприятий и организаций, имеющих в своей структуре столовые, кафе, буфеты для сотрудников. Он позволяет организовать безналичный расчет оплаты питания сотрудников, учитывать различные схемы льгот ...

Cмотреть видео

Cмотреть видео

Layta: RVi-169 (2.8 - 11 мм), RVi-169 LR (3.5 - 16 мм), RVi-169 SLR (5 - 50 мм) - Камеры видеонаблюд

Пример записи камер RVi-169 (2.8 - 11 мм), RVi-169 LR (3.5 - 16 мм) и RVi-169 SLR (5 - 50 мм). Ссылки на камеры:

Cмотреть видео

Cмотреть видео

Layta: RVi-387 NEW - Камера видеонаблюдения PTZ уличная

Пример записи камеры RVi-387 NEW. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC31DNL, RVi-IPC31VDN (дневная съёмка) - IP-камеры видеонаблюдения

Пример записи камер RVi-IPC31DNL и RVi-IPC31VDN в дневное время. Ссылки на камеры:

Cмотреть видео

Cмотреть видео

Layta: RVi-427 (2.8 - 12 мм) - Камера видеонаблюдения купольная

Пример записи камеры RVi-427. Ссылки на камеры:

Cмотреть видео

Cмотреть видео

Layta: Запись камеры видеонаблюдения RVi-447 на видеорегистратор RVi-R08MA.

Пример записи камеры RVi-447 на видеорегистратов RVi-R08MA. Ссылка на камеру: Ссылка на видеорегистратор :

Cмотреть видео

Cмотреть видео

Layta: Запись камеры видеонаблюдения RVi-449 на видеорегистратор RVi-R16MA.

Пример записи камеры RVi-449 на видеорегистратов RVi-R16MA. Ссылка на камеру: Ссылка на видеорегистратор :

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC42DN (3.3 - 12 мм) f=12 мм - IP-камера видеонаблюдения уличная в стандартном исполнени

Пример записи камеры RVi-IPC42DN (при фокусном расстоянии объектива 12 мм). Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC42DNS (3.6 мм) - IP-камера видеонаблюдения уличная в стандартном исполнении

Пример записи камеры RVi-IPC42DNS. Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC42DN (3.3 - 12 мм) f=8 мм - IP-камера видеонаблюдения уличная в стандартном исполнении

Пример записи камеры RVi-IPC42DN (при фокусном расстоянии объектива 8 мм). Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC41DNL NEW (2.8 - 12 мм) f=12 мм - IP-камера видеонаблюдения уличная в стандартном испо

Пример записи камеры RVi-IPC41DNL NEW (при фокусном расстоянии объектива 12 мм). Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC41DNL NEW (2.8 - 12 мм) f=3.3 мм - IP-камера видеонаблюдения уличная в стандартном исп

Пример записи камеры RVi-IPC41DNL NEW (при фокусном расстоянии объектива 3,3 мм). Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC43WDN (3.3 - 12 мм) f=12 мм - IP-камера видеонаблюдения уличная в стандартном исполнен

Пример записи камеры RVi-IPC43WDN (при фокусном расстоянии объектива 12 мм). Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Layta: RVi-IPC52DN20 (ночная съёмка) - IP-камера видеонаблюдения PTZ

Пример записи камеры RVi-IPC52DN20 в ночное время. Ссылка на камеру:

Cмотреть видео

Cмотреть видео