Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Kaspersky Total Security: Как настроить резервное копирование

В этом видео мы расскажем, как с помощью Kaspersky Total Security создать резервные копии ваших данных и предотвратить потерю важной информации в случае поломки вашего компьютера.Отменить резервное копирование?

Cмотреть видео

Cмотреть видео

Как удалить несовместимое ПО

Перед установкой Kaspersky Small Office Security 3 необходимо удалить несовместимые программы. В видео мы расскажем, как это сделать средствами Microsoft Windows. Список программ, несовместимых с KSOS 3 Утилиты для удаления продуктов сто...

Cмотреть видео

Cмотреть видео

Актив: Центр Регистрации. Создание запроса на сертификат, импорт сертификата.

Для демонстрации работы площадки использовался электронный идентификатор Рутокен ЭЦП. В скрин-касте рассматривается: — Начало работы с площадкой. — Создание ключа. — Генерация ключевой пары. — Работа с ключом. — Запрос на сертификат. — По...

Cмотреть видео

Cмотреть видео

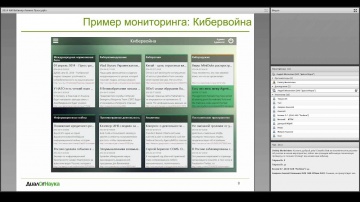

ДиалогНаука: Вебинар. Система предупреждения об утечках конфиденциальной информации и угроз бизнесу

Вебинар на тему: «Система раннего предупреждения об утечках конфиденциальной информации и угрозах бизнесу -- Лавина Пульс» Спикер: Андрей Масалович, Член совета директоров, руководитель направления конкурентной разведки ЗАО «ДиалогНаука»

Cмотреть видео

Cмотреть видео

GroupIB: Бесконтактные платежи

Программа "Чудо техники" канала НТВ Илья Сачков об опасностях, которые таят в себе бесконтактные платежи

Cмотреть видео

Cмотреть видео

Больше, чем антивирус: шифрование как инструмент защиты ценных данных

Узнайте о том, как важно использовать дополнительные инструменты для защиты вашего предприятия, такие как средства шифрования, которые позволяют защитить ценные данные от целевых вредоносных атак, а также обеспечить их сохранность в случае ...

Cмотреть видео

Cмотреть видео

Как безопасно совершать покупки с Kaspersky Internet Security 2018

Интернет-банкинг и онлайн-платежи требуют особой защиты. В этом ролике мы покажем, как безопасно делать покупки онлайн и проводить операции в интернет-банкинге c помощью Kaspersky Internet Security 2018.

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Часть #4: Как установить Kaspersky Endpoint Security на клиентские компьютеры - ви

В этом видео вы узнаете как установить Kaspersky Endpoint Security с помощью Мастера удаленной установки. #KES #KSC #KES4Business #technicaltraining Следующая часть: https://youtu.be/XrP912ZK9po Плейлист с другими обучающими видео: https:...

Cмотреть видео

Cмотреть видео

Как включить фоновую проверку в Kaspersky Internet Security 2014

Просмотрев видео, вы узнаете, как в Kaspersky Internet Security 2014 включить проверку во время простоя компьютера. При включении этого режима все ресурсоемкие задачи будут запускаться, когда вы не пользуетесь компьютером, таким образом сни...

Cмотреть видео

Cмотреть видео

Как запустить проверку на вирусы и обновление антивирусных баз в Kaspersky Total Security 2016

В этом видео мы расскажем, как запустить проверку на вирусы и обновление антивирусных баз в Kaspersky Total Security 2016 Официальный сайт "Лаборатории Касперского" Читайте нас в социальных сетях: Facebook: Vkontakte: Odnoklassnik...

Cмотреть видео

Cмотреть видео

GroupIB: Как спецслужбы США следят за интернет пользователями

Программа "Факты" канала Россия 24 Илья Сачков о получении спецслужбами конфиденциальной информации пользователей.

Cмотреть видео

Cмотреть видео

CoLaboratory: Security Awareness

В рамках event-платформы Kaspersky Colaboratory 25 августа 2016 года прошел День открытых дверей для всех, кто хотел больше узнать о работе компании, пообщаться с ведущими экспертами индустрии, получить ценные советы и отлично провести врем...

Cмотреть видео

Cмотреть видео

Лучшие профессии и картера в сфере информационной безопасности / Алексей Лукацкий / ЧАСТЬ 2 - вид

В гостях один из самых известных экспертов по информационной безопасности российского инфосека Алексей Викторович Лукацкий – бизнес-консультант по безопасности, Cisco Systems00:00:00 - Начало 00:00:08 - ИБ или в программисты? 00:01:11 - Б...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Комплекс Kaspersky Antidrone успешно прошел испытание на Челябинском трубопрокатно

Система противодействия гражданским беспилотникам Kaspersky Antidrone была впервые опробована на одном из крупнейших промышленных объектов Челябинской области - Челябинском трубопрокатном заводе (входит в Группу ЧТПЗ). Целью пилотного запус...

Cмотреть видео

Cмотреть видео

ITGLOBAL: Как работает СКАТ DPI - видео

В этом выпуске TECH LAB рассказываем о DPI системе “СКАТ” и о ее главных возможностях управления трафиком: Quality of Service (QoS), QoE, L2 & L3 BRAS, IPv6, CG-NAT, Firewall & AntiDDOS. Всё это необходимо современному оператору св...

Cмотреть видео

Cмотреть видео

Инфосистемы Джет: CyberCamp MeetUp. Безопасность веб-приложений

Взаимодействие пользователей с интернет-сервисами происходит через веб-интерфейс или API мобильного приложения. Что нужно для безопасности такого взаимодействия? Как неверная настройка средств защиты может подставить под удар мобильное ...

Cмотреть видео

Cмотреть видео

GroupIB: Как выбрать правильный сайт для покупки авиабилетов

Каждый день в интернете появляются мошеннические сайты, который продают фальшивые билеты. На что стоит обратить внимание, выбирая сайт для покупки авиабилетов? Первое - загляните на ресурс настоящийбилет.рф, который запустили трэвел-компан...

Cмотреть видео

Cмотреть видео

Корпоративные угрозы в 2013 — мнение эксперта

Все чаще потенциальными жертвами кибератак становятся коммерческие компании. Использование компьютеров и других цифровых устройств во всех бизнес-процессах создало основу для успешного применения вредоносного программного обеспечения для к...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обеспечение защиты виртуальных инфраструктур с vGate

Демонстрация возможностей сертифицированного средства защиты виртуальных инфраструктур с vGate.

Cмотреть видео

Cмотреть видео

GroupIB: Президент России Владимир Путин ознакомился с решением Bot-Trek Cyber Intelligence

Президент РФ Владимир Путин во время посещения форума "Территория смыслов 2015" познакомился с ведущими разработками специалистов в области IT-технологий. На стенде Group-IB и ФРИИ главе государства продемонстрировали уникальную разработку...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как защитить смартфон от взлома // Как узнать, что ваш смартфон взломан - видео

Мы используем смартфоны для всего: для банковских операций, покупок, общения, определения направления и многого другого. Так же, как это позволяет вам делать все на ходу, ваш телефон также может сделать вас уязвимым, если все данные, хранящ...

Cмотреть видео

Cмотреть видео

KasperskyOS и интернет угроз

Интернет вещей — это новая парадигма, которая меняет мир на наших глазах. Интернет вещей может сделать наш мир более безопасным, улучшить наше здоровье, сэкономить время и деньги, сократить количество отходов и добавить новое измерени...

Cмотреть видео

Cмотреть видео

GroupIB: Нигерийские письма счастья

ТВ Центр. Программа "Полезная экономика" Нигерийские письма - это один из видов очень распространённого мошенничества в сети Интернет. Эксперт компании Group-IB Сергей Никитин дал несколько полезных советов, как рассмотреть уловку и не поп...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Часть #3: Установка веб-консоли Kaspersky Security Center - видео

В этом видео вы узнаете как установить веб-консоль для управления Kaspersky Security Center. #KES #KSC #KES4Business #technicaltraining Следующая часть: https://youtu.be/cGngGLOeUTY Плейлист с другими обучающими видео: https://www.youtube...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обеспечение контроля устройств и вывода информации на печать в Secret Net 7

Демонстрация возможностей Secret Net 7 для обеспечения контроля устройств и вывода информации на печать.

Cмотреть видео

Cмотреть видео

Layta: Hikvision - умное решение. Промышленный объект.

Презентация организации видеонаблюдения Hikvision. Ссылка на каталог оборудования Hikvision на нашем сайте:

Cмотреть видео

Cмотреть видео

Актив: Описание работы Рутокен Web

В скринкасте рассматривается: - Распаковка: состав комплекта, описание устройства; - Подготовка к работе. Подключение к демо-площадке; - Регистрация и авторизация; - Что делать, если USB-токен утерян?

Cмотреть видео

Cмотреть видео

Как защитить онлайн-платежи с Kaspersky Small Office Security 3?

При работе с интернет-банкингом и платежными системами требуется особая защита. В видео мы расскажем как в Kaspersky Small Office Security 3 обеспечить защиту финансовым операциям с помощью компонента Безопасные платежи. Видеоинструкции по...

Cмотреть видео

Cмотреть видео

Layta: Промо-ролик компании BEWARD

Ссылка на каталог оборудования BEWARD на нашем сайте:

Cмотреть видео

Cмотреть видео

Как ограничить и отслеживать использование интернета

Kaspersky Small Office Security 3 позволяет удаленно ограничить и отслеживать использование интернета у других пользователей из вашей сети. Мы расскажем, что такое Веб-политики в Kaspersky Small Office Security 3 и как их настраивать. Виде...

Cмотреть видео

Cмотреть видео