Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код Безопасности: Добавление удаленных пользователей в ПУ Сервера Доступа АПКШ Континент

АПКШ «Континент» 3.7 - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ

Cмотреть видео

Cмотреть видео

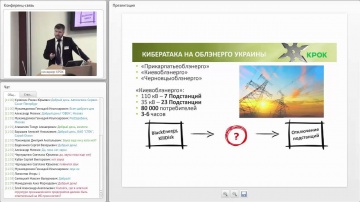

КРОК: Текущее состояние проблемы безопасности АСУ ТП в России и мире.

25 февраля 2016 г Семинар «Информационная безопасность промышленных систем» Доклад «Текущее состояние проблемы безопасности АСУ ТП в России и мире» Антон Шипулин, руководитель проектов направления информационной безопасности КРОК По...

Cмотреть видео

Cмотреть видео

DNN/SNN | Лекция 2: Основные понятия машинного обучения

Автор: Максим Кретов Доклад Максима Кретова "Основные понятия машинного обучения" был озвучен в 2016 году в рамках курса "Cовременные подходы в машинном обучении: применение нейронных сетей, введение в обучение с подкреплением и глубокое о...

Cмотреть видео

Cмотреть видео

АСУ ТП: CyberCamp 2023. Защита АСУ ТП: специфика и тенденции - видео

Сергей Крылов, эксперт центра информационной безопасности, «Инфосистемы Джет».Атаки на АСУ ТП могут быть особенно разрушительными. Сергей c помощью матрицы MITRE ATT&CK for ICS рассмотрит, как выглядит «убийственная цепочка», как происх...

Cмотреть видео

Cмотреть видео

F.A.С.С.T.: Киберугроза №1: империя вымогателей

В январе этого года на сайте группировки вымогателей Hive появился заглушка с надписью "Захвачено ФБР". Члены этой преступной группы (Hive с англ. переводится как «Улей») трудились как пчелки. Количество их жертв по всему миру пр...

Cмотреть видео

Cмотреть видео

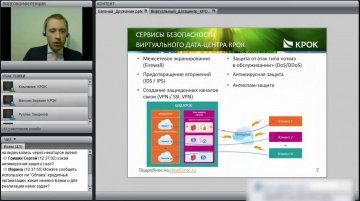

КРОК: Информационная безопасность в "облаке" КРОК

Доступ к Виртуальному дата-центру - облачной среде КРОК - за прошедший год получило более 200 организаций. Подробности об этих проектах КРОК были озвучены на вебинаре КРОК. «Сервисы информационной безопасности Виртуального дата-центра...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: KUMA. Почему мы не планировали делать SIEM, но передумали – Павел Таратынов - виде

Представим новое решение Kaspersky United Monitoring and Analysis Platform (KUMA). Расскажем об истории и причинах создания решения, а также поговорим об особенностях архитектуры, ключевых функциях, областях применения и сопутствующих конса...

Cмотреть видео

Cмотреть видео

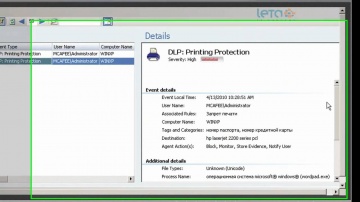

McAfee Host DLP - защита от печати

Описание возможности McAfee Host DLP по запрету печати конфиденциальной информации на принтер или PDF файл.

Cмотреть видео

Cмотреть видео

Layta: D-Link DAP-2660 - Точка доступа беспроводная с поддержкой PoE D-Link DAP-2660/RU/A1A/PC

Обзор точки доступа D-Link DAP-2660. Ссылка на точку доступа:

Cмотреть видео

Cмотреть видео

Айдеко: Ideco SMB: новые возможности бесплатной редакции шлюза безопасности

На вебинаре мы расскажем о входящих в редакцию модулях и возможностях по их настройке. Сделаем сравнение новой редакции с коммерческой редакцией Ideco ICS Enterprise, бесплатными шлюзами на Linux/FreeBSD и другими решениями.

Cмотреть видео

Cмотреть видео

СёрчИнформ: Курс «Профайлинг для сужбы ИБ». День 3. Когнитивные искажения. - видео

Друзья! К сожалению с 37 по 48 минуту отсутствует звук. Но видео нарезано так, чтобы вы могли посмотреть эту часть как презентацию и прочитать информацию на слайдах Тестируйте «СёрчИнформ ProfileCenter» https://searchinform.ru/products/tr...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Часть 3. Как настроить параметры подключения к KSC в зависимости от сетевого распо

Видео рассказывает, как настроить разные профили подключения к Kaspersky Security Center в зависимости от сетевого расположения компьютера (внутри или вне корпоративной сети). Узнайте больше о Kaspersky Security Center: https://kas.pr/...

Cмотреть видео

Cмотреть видео

Решения НАГ для корпоративных заказчиков и ЦОД (вебинар 02.06.2020) - видео

Вебинар от компании НАГ. Содержание: Порядок в сети - первый шаг к Информационной безопасности. SD-WAN и путь к SD-LAN - взгляд НАГ и наши предложения. Пройдемся по "облаку": нужно ли оно и когда? White Box или Bare Metal-коммутаторы -...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обучение Secret Net Studio

На вебинаре будут затронуты темы: 1. Установка автономной версии клиента Secret Net Studio. 2. Настройка автономной версии: - автономные политики безопасности; - контроль целостности; - работа со съемными накопителями...

Cмотреть видео

Cмотреть видео

GroupIB: Задержание членов хакерской группы TipTop

Group-IB раскрывает подробности громкого кейса хакерской группы TipTop, в течение четырех лет атаковавшей клиентов крупнейших российских банков. После ликвидации группы Cron в конце 2016 года, группа TipTop являлась одной из самых крупных и...

Cмотреть видео

Cмотреть видео

GroupIB: Unified Risk Platform: Threat Intelligence от Group-IB в действии

Group-IB представляет Unified Risk Platform — единую платформу решений и сервисов для защиты от киберрисков, связанных с целевыми атаками, утечками данных, мошенничеством, фишингом, нелегальным использованием бренда. Любые цифровые ак...

Cмотреть видео

Cмотреть видео

АИВ: Лекция 3. «Управление данными» Часть 1. - видео

Цифровизация сделала персональные данные ценным ресурсом. Директор по правовым инициативам ФРИИ Александра Орехович объясняет, кто и зачем продает информацию о гражданах РФ и можем ли мы защищать свои данные от нежелательного распространени...

Cмотреть видео

Cмотреть видео

Современные российские средства защиты информации.Спикер: Сергей Корольков

Целью вебинара является обзор российских средств защиты информации с учетом текущей ситуации с импортозамещением.Также вы узнаете: -Актуальные вопросы импортозамещения - Обзор некоторых классов современных российских СЗИ - Попытк...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: JaCarta Management System 3.7.1 – новые функциональные возможности

На вебинаре спикеры подробно рассказали о новых функциональных возможностях JaCarta Management System (JMS) версии 3.7.1, сертифицированной системы централизованного управления жизненным циклом средств защиты информации (СЗИ), и провели дем...

Cмотреть видео

Cмотреть видео

Цифровизация: Промышленная безопасность и цифровизация производства. Прямой эфир HikTalks - видео

10 декабря в 12:00, на YouTube-канале компании Hikvision состоялся прямой эфир HikTalks, посвященный вопросам промышленной безопасности, развитию цифровых технологий для производственных площадок, проблемам, с которыми сталкиваются промышле...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Ландшафт киберугроз. Обзор инцидентов 2019/2020 – Сергей Голованов - видео

Расскажем об основных тенденциях в мире киберугроз и главных инцидентах 2019-2020 годов. Рассмотрим общую статистику, собранную с помощью Kaspersky Security Network за последние года, и сравним её с данными, полученными во время карантина.&...

Cмотреть видео

Cмотреть видео

Layta: D-Link DCS-942L - IP-камера видеонаблюдения миниатюрная беспроводная

Обзор камер серии D-Link DCS-942L . Ссылки на камеры:

Cмотреть видео

Cмотреть видео

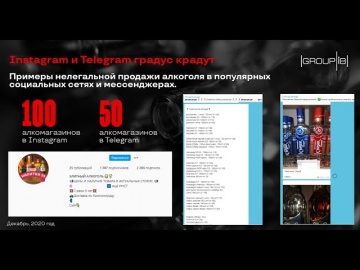

GroupIB: Соцсети градус крадут: оборот нелегальной онлайн-продажи алкоголя в 2020 г. составил 2,5 мл

Group-IB, международная компания, специализирующаяся на предотвращении кибератак, оценила оборот «теневого» рынка продажи алкоголя в интернете в 2020 году в 2,5 млрд. руб. Несмотря на блокировку Роскомнадзором сайтов с дистанционн...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Всё о дипфейках. Как создается «подделка личности» и как её детектировать? - видео

Эксперты прогнозируют, что в следующем году атаки с использованием технологий deepfake будут усложняться и изменяться. Поэтому уже сегодня стоит задуматься об инструментах противодействия виртуальным личностям, неотличимым от человеческих. ...

Cмотреть видео

Cмотреть видео

Layta: Вебинар 'Обзор новых IP камер видеонаблюдения RVi' 16 09 2014

В программе вебинара: Антивандальная RVi-IPC33V Скоростные купольные RVi-IPC52Z12, RVi-IPC62Z12, RVi-IPC62Z30 Поворотная RVi-IPC53M Малогабаритные RVi-IPC11 NEW и RVi-IPC12 NEW. - Технические характеристики и особенности - Основные возможн...

Cмотреть видео

Cмотреть видео

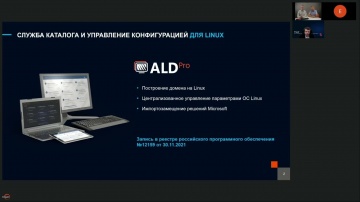

Аладдин Р.Д.: Совместный вебинар компаний Аладдин и ГК «Астра»

На мероприятии эксперты расскажут, как обеспечивается безопасность доменной инфраструктуры отечественного производства. Один из ключевых компонентов домена безопасности — это корпоративный Центр сертификации. В домене Microsoft в этой роли...

Cмотреть видео

Cмотреть видео

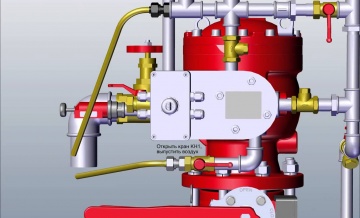

Layta: УУ-Д150/1,6(Г0,07)-ВФ.О4 - Узел управления дренчерный с гидроприводом

Узел управления дренчерный с гидроприводом (принцип работы)

Cмотреть видео

Cмотреть видео

Layta: IronLogic Z-495 EHT - Электромеханический замок

IronLogic Z-495 EHT - Электронный замок для мебели Z-495 EHТ - это бесконтактный считыватель совмещенный с автономным контроллером и электромеханическим замком. Замок работает от 4 батареек размера АА. Компактный размер, встроенные часы, бо...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Мошенничество в эпоху пандемии. Пресс-конференция в Казахстане - видео

Осторожно! Мошенники! «Здравствуйте, это служба безопасности банка» Все больше жителей Казахстана сталкиваются с подобными обманными схемами. Мы не могли остаться в стороне от этой проблемы и решили рассказать СМИ и общественности: ...

Cмотреть видео

Cмотреть видео