Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код ИБ: Код ИБ | Санкт-Петербург 2024. Вводная дискуссия: Технологии. Процессы. Люди. - видео Полоса

В четверг 18 апреля прошла конференция Кода ИБ в северной и культурной столице Санкт-Петербурге. Деловая программа началась с вводной дискуссией, на которой каждый спикер поделился тем, что, по его мнению, поменялось в информационной безо...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Безопасная среда | Форензика

Как провести расследование инцидента и собрать доказательства, устраивающие правоохранительные органы и представителей НКЦКИ? Какой инструментарий использовать для сбора и хранения доказательств? Эти вопросы, и не только, обсудим ...

Cмотреть видео

Cмотреть видео

Noder: подводные камни при построении систем контроля доступа на распределенных объектах, ТБ форум

Доклад Александра Баранова, руководителя развития направления СКД ITV Group, на ТБ форум онлайн 2021, 28 января.Узнайте о подводных камнях при построении систем контроля доступа на распределенных объектах, комплексном подходе для крупных...

Cмотреть видео

Cмотреть видео

Разработка iot: Безопасный интернет вещей с Kaspersky IoT Infrastructure Security - видео

Системы интернета вещей могут сделать мир комфортнее, помочь экономить ресурсы и эффективно управлять киберфизической инфраструктурой. Для этого нужен особый подход к их кибербезопасности. Менеджер по сопровождению корпоративных продаж Сер...

Cмотреть видео

Cмотреть видео

Kaspersky Tech: Безопасность КИИ в 2021 году: обзор изменений в законодательстве и практика реализац

Вебинар «Лаборатории Касперского» поможет разобраться с тем, что из себя представляет законодательство в сфере безопасности КИИ по состоянию на начало 2021 года и какие меры необходимо принимать организациям, чтобы обеспечить соответствие т...

Cмотреть видео

Cмотреть видео

Код Безопасности: Как построить VPN в АПКШ Континент 3.9

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

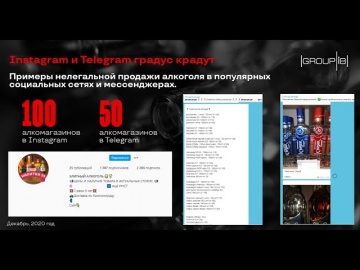

GroupIB: Соцсети градус крадут: оборот нелегальной онлайн-продажи алкоголя в 2020 г. составил 2,5 мл

Group-IB, международная компания, специализирующаяся на предотвращении кибератак, оценила оборот «теневого» рынка продажи алкоголя в интернете в 2020 году в 2,5 млрд. руб. Несмотря на блокировку Роскомнадзором сайтов с дистанционн...

Cмотреть видео

Cмотреть видео

Код Безопасности: Лайтборд-обзор Континент 4

Континент 4 - универсальное устройство корпоративного уровня для всесторонней защиты сети (UTM) с поддержкой алгоритмов ГОСТ. Подробнее о продукте: Технические вопросы задавайте !

Cмотреть видео

Cмотреть видео

АСУ ТП: Антон Шипулин (Kaspersky): «Злоумышленники не успевают использовать уязвимости АСУ ТП» | BIS

Почему KICS Con 2020 рискнули провести в гибридном формате, и как идёт цифровая трансформация в промышленности — рассказывает представитель «Лаборатории Касперского». Антон Шипулин, менеджер по развитию Kaspersky Industrial CyberSecu...

Cмотреть видео

Cмотреть видео

Код ИБ: Контроль информационных потоков и рабочих процессов - видео Полосатый ИНФОБЕЗ

Максим Чеплиев Ведущий аналитик ИБ, StaffCop#codeib #StaffCopКОД ИБ: семейство проектов, главная миссия которых — делать мир информационной безопасности простым и понятнымЗдесь вы обязательно найдёте полезное об: информационной безопа...

Cмотреть видео

Cмотреть видео

SearchInform: Информационная безопасность со Львом Матвеевым. Выпуск 2.

В гостях Вячеслав Касимов, директор департамента информационной безопасности ПАО «Московский кредитный банк».

Cмотреть видео

Cмотреть видео

Код Безопасности: Обращение генерального директора "Кода Безопасности"

О производстве, отгрузках, техподдержке, релизе продуктов, получении сертификатов и в целом о работе компании во время борьбы с вирусом COVID-19/ Приглашаем посетить вебинар, на котором коммерческий директор "Кода Безопасности" Федор Д...

Cмотреть видео

Cмотреть видео

Oracle Russia and CIS: безопасность баз данных. Oracle Data Safe

Защита информации от несанкционированного доступа в облаке, как правило, вызывают опасения со стороны пользователей облачных сервисов. Цель Oracle — предоставить облачную инфраструктуру и платформенные сервисы с эффективной и управ...

Cмотреть видео

Cмотреть видео

АСУ ТП: Александр Карпенко об особенностях российского рынка средств защиты АСУ ТП - видео

Александр Карпенко, руководитель направлений защиты АСУ ТП и КИИ, «Инфосистемы Джет»: ∙ об особенностях рынка наложенных средств защиты АСУ ТП ∙ о том, что наиболее важно для заказчиков по части параметров ∙ о сертификации средст...

Cмотреть видео

Cмотреть видео

Код Безопасности: Коротко о Континент 3.9

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защит...

Cмотреть видео

Cмотреть видео

Вебинар «Guardant Station: новый модуль управления памятью»

Команда проекта Guardant выпустила новую версию системы управления лицензиями Guardant Station. Теперь разработчики программного обеспечения могут создавать свои собственные схемы лицензирования. Ключевая новинка – модуль управления памятью...

Cмотреть видео

Cмотреть видео

Инфосистемы Джет: SecOps. Защита кластера - видео

На вебинаре «Инфосистемы Джет» мы рассматриваем вопросы безопасности процесса DevSecOps с точки зрения управления ИТ-инфраструктурой. Показываем, как в среде оркестрации может быть организовано управление доступами на разных уровнях, о...

Cмотреть видео

Cмотреть видео

Инфосистемы Джет: Положение ЦБ РФ №716-П. Роль ИТ и ИБ в управлении операционным риском - видео

1 октября 2020 вступило в силу Положение ЦБ РФ № 716-П «О требованиях к системе управления операционным риском в кредитной организации и банковской группе». У финансовых организаций осталось чуть больше года для приведения системы управлени...

Cмотреть видео

Cмотреть видео

Инфосистемы Джет: Cronus CyBot: аналитическое тестирование защищённости - видео

Решение Cronus CyBot выявляет уязвимости, моделирует варианты развития атак и определяет наиболее критичные недостатки в инфраструктуре, вебе, приложениях, устранение которых повысит безопасность ценных активов компании. На вебинаре бы...

Cмотреть видео

Cмотреть видео

Инфосистемы Джет: Ликбез по Compliance. Как подготовиться к проверке Роскомнадзора - видео

На мероприятии мы рассказали про актуальные нормативные-правовые акты в области ИБ в целом, и про защиту персональных данных, в частности. Подробно разобрали этапы подготовки к проверке Роскомнадзора: как правильно подготовить документы, на...

Cмотреть видео

Cмотреть видео

АСУ ТП: Обеспечение информационной и компьютерной безопасности АСУ ТП АЭС - видео

Константин Сахаров, руководитель управления информационной и компьютерной безопасности АСУ ТП АО «Русатом автоматизированные системы управления», затрагивает в своем докладе следующие темы: · применяемая терминология на различных зарубежны...

Cмотреть видео

Cмотреть видео

KasperskyOS: Кибериммунный сторонний код для KasperskyOS: пошаговая инструкция

Кибериммунность — это свойство системы, при котором безопасность достигается благодаря ее архитектуре, а не наложенным средствам. Как применять принципы иммунизации на практике, особенно когда создавать кибериммунный продукт с нуля &m...

Cмотреть видео

Cмотреть видео

Softline: решения по безопасности в Microsoft 365 Business Premium - видео

Продолжаем серию полезных для бизнеса вебинаров о возможностях решений Microsoft по подписке. 16 декабря наши эксперты расскажут, какие решения по безопасности в Microsoft 365Business Premium существуют, и как вы их можете применить и испо...

Cмотреть видео

Cмотреть видео

ЭЛВИС-ПЛЮС: Защищённый БДМ-Ноутбук - видео

Описание технологии Базовый Доверенный Модуль и рассказ о работе БДМ-Ноутбука — первого из линейки защищённых устройств.

Cмотреть видео

Cмотреть видео

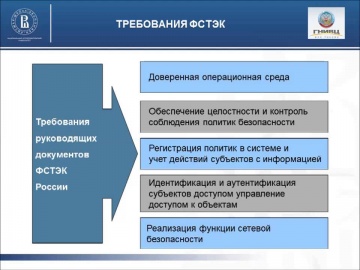

ЭЛВИС-ПЛЮС: Применение апостериорной защиты в системе НАЛОГ-3 - видео

Выступление заместителя генерального директора ГНИВЦ ФНС России А. П. Баранова на 6-ой Конференции «Обеспечение безопасности информации в корпоративных информационных системах. Теория вопросов, практика решений».

Cмотреть видео

Cмотреть видео

ЭЛВИС-ПЛЮС: Ограниченность функционального предназначения единого пространства доверия - видео

На 7-й конференции «Обеспечение безопасности информации в корпоративных информационных системах. Теория вопросов, практика решений», проводимой нашей компанией, А.П. Баранов, Заместитель Генерального директора ФГУП ГНИВЦ ФНС России, рассказ...

Cмотреть видео

Cмотреть видео

ЭЛВИС-ПЛЮС: Пресс-конференция А. Галицкого 22 ноября 2011 года - видео

Александр Галицкий ответил на вопросы журналистов о перспективах российского рынка ИТ и об особенностях ведения бизнеса в России и за рубежом.Пресс-конференция А. Галицкого 22 ноября 2011 года.

Cмотреть видео

Cмотреть видео

ЭЛВИС-ПЛЮС: ELVIS-PLUS 25 Years in IT-World - видео

ЭЛВИС-ПЛЮС - 25 лет в море ИТ 20 ноября 2016 года компании ЭЛВИС-ПЛЮС исполнилось 25 лет с момента основания.

Cмотреть видео

Cмотреть видео

ЭЛВИС-ПЛЮС: Линейка продуктов программного комплекса ЗАСТАВА. Вебинар от 26.06.2019г. - видео

ЭЛВИС-ПЛЮС, основанная в 1991 году, является разработчиком средств защиты информации и одним из ведущих системных интеграторов в сфере информационной безопасности. Компания оказывает широкий спектр консалтинговых и интеграционных услуг...

Cмотреть видео

Cмотреть видео