Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Насколько мы защищены?: Адам Палмер, Главный стратег по кибербезопасности Tenable — видео

Насколько мы защищены? С быстрым распространением новых цифровых платформ, таких как облака, Интернет вещей и АСУ ТП, возникают новые риски. Директор по информационной безопасности должен решать традиционные проблемы безопасности, так...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Безопасные игры: Настраиваем аккаунты. Особенности Steam, Origin и Epic Games Stor

Еще больше уроков, лайфхаков и советов на #Kaspersky Education https://education.kaspersky.com/ Аккаунт #Steam Начнем с двухфакторной аутентификации. В Steam она называется Steam Guard. Функция активируется автоматически, если вы подтверди...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Безопасные игры: Стриминг: настраиваем Twitch - видео

Еще больше уроков, лайфхаков и советов на #Kaspersky Education https://education.kaspersky.com/ #Twitch — это ведущий сервис для трансляции игр. А раз ведущий, значит, его популярность привлекает спамеров, троллей и мошенников. Поэтому есл...

Cмотреть видео

Cмотреть видео

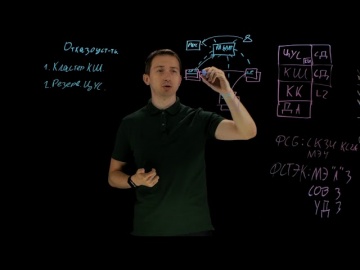

Код Безопасности: Лайтборд-обзор Континент TLS

Подробнее о продукте - https://www.securitycode.ru/products/kontinent-tls...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Приглашение на Road Show SearchInform 2020 - видео

ИБ-конференция Road Show SearchInform 2020. 23 города РФ и СНГ | 6 экспертных докладов | 4000 участников Ежегодная практическая конференция по информационной безопасности. Ключевое мероприятие для владельцев бизнеса, руководителей, И...

Cмотреть видео

Cмотреть видео

АСУ ТП: Построение системы мониторинга ИБ АСУ ТП - видео

На совместном вебинаре УЦСБ и Технического университета УГМК подробно рассмотрен процесс мониторинга состояния ИБ АСУ ТП и его роль в создании комплексной системы обеспечения ИБ. Также разобраны подходы к организации мониторинга ИБ, из...

Cмотреть видео

Cмотреть видео

Код Безопасности: Лайтборд-обзор межсетевого экрана в Secret Net Studio

Лайтборд-обзор межсетевого экрана в Secret Net Studio.

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Сетевые ключи Guardant 5 поколения»

На вебинаре рассказываем о трех ключевых обновлениях для защиты сетевого ПО и продемонстрируют, как аппаратные ключи последнего поколения работают в связке с системой управления лицензированием Guardant Station и новым менеджером лицензий G...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Безопасные игры: Общаемся в игре: что делать с троллями и как не стать троллем сам

Еще больше уроков, лайфхаков и советов на #Kaspersky Education https://education.kaspersky.com/ Удовольствие, которое вы получаете от игры, могут омрачить не только какие-то проблемы из области безопасности, но и ваши соперники. Вы выиграли...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Безопасные игры: Торговля и обмен внутриигровыми предметами - видео

Еще больше уроков, лайфхаков и советов на #Kaspersky Education https://education.kaspersky.com/ Бывает так: вам нужен эльфийский лук, а из босса выпадает гномья секира. Что делать? Ненужное продать, нужное купить. Ну или поменяться предмета...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Безопасные игры: Моды, читы, боты – что можно, а что нельзя - видео

Еще больше уроков, лайфхаков и советов на #Kaspersky Education https://education.kaspersky.com/ Надоел геймплей и хочется его разнообразить? А может, графику сделать покруче? Или добавить новые персонажи? Для этого есть моды. Их делают для ...

Cмотреть видео

Cмотреть видео

GroupIB: Group-IB обнаружила новую группу UltraRank, занимающуюся хищением данных банковских карт

Group-IB представила исследование, посвященное хакерской группе UltraRank, занимающейся кражей данных банковских карт пользователей, совершающих покупки в онлайне. Подробности рассказывает аналитик департамента Threat Intelligence Group-IB ...

Cмотреть видео

Cмотреть видео

Информзащита: В Калининградской области растет число мошенничеств с банковскими картами

На радио Business FM Калининград, директор центра противодействия мошенничеству Игорь Шульга, комментирует возросшее число мошенничеств по банковским картам.

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Безопасные игры: О безопасности консолей и джейлбрейках - видео

Еще больше уроков, лайфхаков и советов на #Kaspersky Education https://education.kaspersky.com/ Многие геймеры компьютерам, смартфонам и планшетам предпочитают консоли — будь то PlayStation, Nintendo или Xbox. Для каждой тоже нужен аккаунт...

Cмотреть видео

Cмотреть видео

Код Безопасности: распределение трафика в Континент 4

Подробнее о продукте - https://www.securitycode.ru/products/kontinent-4/

Cмотреть видео

Cмотреть видео

Axoft: Как автоматизировать процессы SOC — онлайн-встреча 27.05.2020 - видео

Как автоматизировать процессы SOC — онлайн-встреча 27.05.2020

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Использование мобильного клиента для безопасной удаленной работы» - видео

На вебинаре мы расскажем как с помощью комплексного решения, состоящего из электронного идентификатора Рутокен ЭЦП 2.0 Flash и операционной системы Astra Linux дать сотрудникам возможность безопасно работать на абсолютно любом ПК, сохранять...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Интегрированная платформа «Лаборатории Касперского» - видео

Интегрированная платформа «Лаборатории Касперского» – решение для компаний, которые хотят обезопасить себя от сложных и целевых угроз. Сочетание трех компонентов – Endpoint Security, инструментов класса EDR и продвинутой песочницы – помогае...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Kids Safe Show: Отцы и дети в интернете | Владимир Маркони и Слава Бустер - видео

«Kids Safe Show: Отцы и дети в интернете» — шоу, где встречаются бумеры и зумеры. Теперь у них есть общие темы для разговоров. А после, возможно, даже появятся общие интересы. Геймеры, стримеры, тиктокеры, блогеры. Да что же это такое? Зум...

Cмотреть видео

Cмотреть видео

Softline: Вебинар: «Защита Данных» в современном мире - видео

Вебинар: «Защита Данных» в современном мире. Рассказываем о том, что такое Новые угрозы в «нерабочие дни». Подход Акронис к защите данных и о том, как защитить данные в современном мире. Спикер: Логачева Наталья руководитель направления по...

Cмотреть видео

Cмотреть видео

GroupIB: RedCurl. Пентест, о котором вы не просили

Команда Group-IB Threat Intelligence представила аналитический отчет по ранее неизвестной хакерской группе RedCurl, специализирующейся на корпоративном шпионаже. Группа, предположительно, состоящая из русскоговорящих хакеров, проводит тщат...

Cмотреть видео

Cмотреть видео

Информзащита: Cервис мониторинга информационной безопасности IZ:SOC

Центр обнаружения, предупреждения и ликвидации последствий компьютерных атак IZ:SOC.

Cмотреть видео

Cмотреть видео

Актив: Рутокен ЭЦП 2.0 с доверенным источником времени

Мы создали специальный Рутокен для работы с электронной подписью в офлайн режиме. Внутри этого устройства находятся часы, которые позволяют ставить в электронную подпись метку времени, даже в том случае, когда на компьютере нет доступа в и...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Защита программ лояльности от кибер-мошенничества Kaspersky Fraud Prevention - вид

Убедитесь в том, что награды получаются легитимными пользователями и защитите свой сервис от мошенничества с Kaspersky Fraud Prevention. #мошенничество #антифрод #программылояльности

Cмотреть видео

Cмотреть видео

Информзащита: Cервис мониторинга информационной безопасности IZ:SOC

Центр обнаружения, предупреждения и ликвидации последствий компьютерных атак IZ:SOC.

Cмотреть видео

Cмотреть видео

Код Безопасности: Лайтборд-обзор Jinn-Server

Подробнее о продукте. Код Безопасности: Лайтборд-обзор Jinn-Server

Cмотреть видео

Cмотреть видео

Код Безопасности: Лайтборд-обзор новых устройств в АПКШ "Континент" 3.9

Подробнее о продукте АПКШ "Континент" 3.9 - https://www.securitycode.ru/products/apksh_kontinent/

Cмотреть видео

Cмотреть видео

Код Безопасности: Лайтборд-обзор механизмов отказоустойчивости в АПКШ "Континент" 3.9

Лайтборд-обзор механизмов отказоустойчивости в АПКШ "Континент" 3.9

Cмотреть видео

Cмотреть видео