Digital Security

29 роликов

Нет подписчиков

Digital Security – российская консалтинговая компания в сфере информационной безопасности.

Сортировка

Digital Security: Палитра современного пентеста: Purple Team VS Red Team

Рассматриваем современные подходы к тестированию. В программе вебинра: 1. Penetration Test: ключевые особенности и результаты 2. Характеристика подхода Red Team, ход работ 3. Характеристика подхода Purple Team: сравнение...

Cмотреть видео

Cмотреть видео

Digital Security: Secure SDLC безопасность как фундаментальный аспект разработки

Современные подходы к разработке предполагают высокую частоту выпуска релизов и не менее высокие требования к безопасности. Чтобы этим требованиям соответствовать, необходимо проводить полноценный анализ защищенности каждого релиза. Много ...

Cмотреть видео

Cмотреть видео

Digital Security: Арсенал исследователя UEFI BIOS — Евгений Рассказов, Руслан Закиров

"Спецификация UEFI увидела мир в 2005 году. Спустя 15 лет её реализация полностью вытеснила древнее встроенное программное обеспечение BIOS в x86 архитектурах. Около пяти лет назад новости о найденных уязвимостях во встроенном ПО UEFI стали...

Cмотреть видео

Cмотреть видео

Digital Security: Защита Kubernetes со всех сторон — Даниил Бельтюков

"Популярность Kubernetes растёт: всё больше организаций переводят свои приложения на эту платформу ради удобства развертывания и масштабирования. Часто можно встретить "managed Kubernetes" с возможностью использования ресурсов облака в клас...

Cмотреть видео

Cмотреть видео

Digital Security: Золотой век Red Teaming С2 фреймворков — Вадим Шелест

"C2 (Command and Control) — один из важнейших этапов модели Cyber Kill Chain. Он позволяет установить канал для взаимодействия с системой и реализации целей постэксплуатации. В последние годы появилось немало достойных С2 фреймворков...

Cмотреть видео

Cмотреть видео

Digital Security: Самое слабое звено инфраструктуры эквайринга — Глеб Чербов, Илья Булатов

Уровень безопасности любой системы в целом, как известно, определяется её самым слабым компонентом. Поговорим о не самом известном, но от того не менее важном компоненте инфраструктуры эквайринга — серверах конфигурации POS-терминалов...

Cмотреть видео

Cмотреть видео

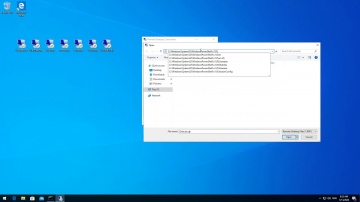

Digital Security: RDS connection window powershell demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuyushhego/

Cмотреть видео

Cмотреть видео

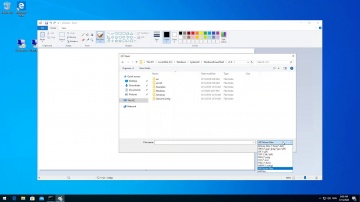

Digital Security: RDS blacklist rename bypass demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuy...

Cмотреть видео

Cмотреть видео

Digital Security: RDS mulpitle connections error to shell demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuy...

Cмотреть видео

Cмотреть видео

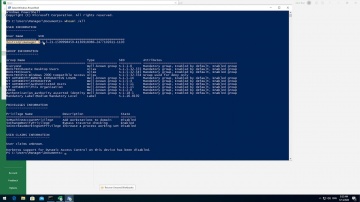

Digital Security: RDS demo

Читайте статью, для которой записано демо: https://dsec.ru/blog/remote-desktop-glazami-atakuyushhego/

Cмотреть видео

Cмотреть видео

Digital Security: DevSecOps: Фаззинг исходного кода — Борис Рютин и Павел Князев

"За последние 10 лет фаззинг стал неотъемлемой частью процессов аудита и поиска уязвимостей в ПО. Fuzz-машина Google, запущенная в 2011 году, нашла тысячи уязвимостей в Chromium и показала необходимость превращения разового исследования в п...

Cмотреть видео

Cмотреть видео

Digital Security: 3D Secure, или что скрывается в механизмах безопасности онлайн-платежей — Александ

Ежедневно в мире совершаются миллионы онлайн-покупок. Объем отрасли e-commerce исчисляется триллионами долларов, и такие обороты, естественно, привлекают внимание злоумышленников. О том, как работают механизмы защиты онлайн-платежей и ...

Cмотреть видео

Cмотреть видео

Digital Security: Уязвимости корней доверия Intel (Authenticated Code Modules) —Александр Ермолов

"В последнее время многое сделано с целью улучшить безопасность x86-совместимых компьютерных платформ. В частности, Intel представила аппаратно-поддержанные механизмы защиты: TXT, BIOS Guard, Boot Guard и SGX. Ввиду того, что runtime-окруже...

Cмотреть видео

Cмотреть видео

Digital Security: Облачные сервисы: атаки и защита — Фёдор Ярочкин

"Многие компании выигрывают от перемещения своей инфраструктуры в облака. Облачные сервисы предлагают большие возможности масштабируемости и доступности и кажутся более простыми в использовании. Однако за эти удобства приходится платить. В ...

Cмотреть видео

Cмотреть видео

Digital Security: Безопасность PHP-фреймворков — Владимир Волков

Несмотря на то, что сейчас принято строить веб при помощи модных JS-фреймворков, довольно много веб-проектов написано на PHP. Представьте, что вам предстоит пентест проекта на PHP и вы хотите разобраться в устройстве и особенностях популярн...

Cмотреть видео

Cмотреть видео

Digital Security: Грозовые облака: риски безопасности облачных сервисов

Рассматриваем вопрос безопасности облачной инфраструктуры с двух сторон: клиента и провайдера. В программе вебинара: 1. Технология OpenStack с точки зрения безопасности 2. Атаки на провайдера: доступ ко внутренней инфраструктуре, обх...

Cмотреть видео

Cмотреть видео

Digital Security: Instahook demo

Подделка screenlife. «Да я Мадонну лично знаю» - мы привыкли ставить под сомнение подлинность изображений (все в курсе возможностей фотошопа). Другое дело – видеозапись экрана устройства, ей доверия больше. Но спешим вас огорчить: чтобы под...

Cмотреть видео

Cмотреть видео

Digital Security: Как пережить комплаенс? Оптимальный подход к выполнению требований регулятор

382-П, ГОСТ Р 57580.1,152-ФЗ, КИИ, 684-П, PCI DSS, GDPR, SWIFT... нормативов и стандартов ИБ становится больше с каждым годом. Чему соответствовать, чтобы не попасть под санкции и как провести оценку соответствия в компании максимально прос...

Cмотреть видео

Cмотреть видео

Digital Security: Выходим из песочницы Microsoft Edge: 1-day exploit.

Эксплуатация цепочки уязвимостей (CVE-2017-0240 и CVE-2016-3309) для выхода из песочницы браузера Microsoft Edge и выполнения произвольных команд с повышенными привилегиями. Подробнее читайте в статье: https://habr.com/ru/company/dsec/blog...

Cмотреть видео

Cмотреть видео

Digital Security: Сотрудник–backdoor: современные приёмы социальной инженерии

Хакеры мастерски манипулируют не только системами, но и людьми. Рассказываем, почему большинство компаний уязвимы к атакам социальной инженерии, и к каким её видам - особенно. 1. Какими бывают атаки: с чего они начинаются и как развиваютс...

Cмотреть видео

Cмотреть видео

Digital Security: Безопасность машинного обучения: естественные проблемы искусственного интеллекта.

Вебинар Digital Security про ошибки, уязвимости и защиту алгоритмов искусственного интеллекта и машинного обучения. 1. Как реализуются атаки на алгоритмы машинного обучения: DeepFool, JSMA, FGSM и другие;2. Когда целесообразно использова...

Cмотреть видео

Cмотреть видео

Digital Security: Как не пойти ко дну реальная статистика взломов и стратегия защиты АТМ

Совместный вебинар NCR и 1. Достоверная статистика инцидентов информационной безопасности от вендора; 2. Инсайдерская информация о самых актуальных типах атак. В том числе, о классе атак повышенного уровня опасности Malware Jackpotting : M...

Cмотреть видео

Cмотреть видео

Digital Security: Вебинар "Продажи без багов: цифровая безопасность платформ e-commerce"

1. Безопасность платформ e-commerce, основные угрозы на примерах из практики. 2. Несанкционированный доступ злоумышленника к аккаунтам пользователей и сотрудников. 3. Манипуляция с логикой работы сервисов электронной коммерции при прове...

Cмотреть видео

Cмотреть видео

Digital Security: SDL и постоянный процесс анализа защищенности приложений. Подход

Для того, чтобы соблюсти современные требования к безопасности приложений, необходимо обеспечивать их защищенность уже на этапе написания кода. SDL (Security Development Lifecycle) – подход к разработке программного обеспечения, подразумева...

Cмотреть видео

Cмотреть видео

Digital Security: Вебинар "Процесс безопасной разработки. Анализ защищенности приложений".

Внедряем процесс безопасной разработки (SDL, SDLC) и отвечаем на вопросы: 1. Как и какими средствами нужно проводить анализ приложений? 2. Как проводить аудиты безопасности, не срывая график релизов? 3. Когда лучше создавать ...

Cмотреть видео

Cмотреть видео

Digital Security: Вебинар по безопасности СКУД "Карточный домик".

1. Что такое СКУД и почему это один из главных рубежей в защите информации. 2. Замки, турникеты, шлюзы легко открываются при помощи карт-идентификаторов. Типы карт в современных СКУД, и почему одни лучше других. 3. Типовые атаки, связанны...

Cмотреть видео

Cмотреть видео

Digital Security: Вебинар по безопасности Wi-Fi "Воздушная тревога".

1. Почему корпоративная беспроводная инфраструктура может оказаться слабым местом организации? 2. Атаки на сети Wi-Fi: типовые и неизвестные сценарии, последствия атак. Случаи из практики. 3. BYOD – зона повышенной опасности. ...

Cмотреть видео

Cмотреть видео

Digital Security: вебинар "Испорченный телефон, или Безопасность мобильного ДБО"

1. Безопасны ли сервисы на стыке банковских систем и операторов сотовой связи? В фокусе внимания – "большая четвёрка" мобильных операторов и 16 ведущих банков страны. 2. Методы анализа защищенности мобильных приложений. 3. Типы ат...

Cмотреть видео

Cмотреть видео