Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код Безопасности: Защита удаленного доступа с помощью «Континент TLS» 2.0: новые возможности

Континент TLS VPN - cистема обеспечения защищенного удаленного доступа к веб-приложениям с использованием алгоритмов шифрования ГОСТ Ведущий: Александр Колыбельников, менеджер по продукту В ходе онлайн-семинара эксперт ответит на следующ...

Cмотреть видео

Cмотреть видео

UserGate: Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих- видео

Практика импортозамещения в обеспечении сетевой безопасности КИИ - Алексей Долгих.

Cмотреть видео

Cмотреть видео

Layta: Hikvision DS-2CD4024F-A - IP-камера видеонаблюдения уличная в стандартном исполнении

Пример записи камеры Hikvision DS-2CD4024F-A Ссылка на камеру:

Cмотреть видео

Cмотреть видео

Основные возможности HP TippingPoint - вебинар ведет Илья Наумов

HP TippingPoint - линейная система предотвращения вторжений (IPS), работающая в реальном времени, обеспечивает непрерывную защиту критически важных данных и приложений от серьезных атак, не понижая производительность и эффективность систем....

Cмотреть видео

Cмотреть видео

Код Безопасности: Как построить VPN в АПКШ Континент 3.9

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

Layta: Комплект для автоматизации распашных ворот Came STYLO

Обзор привода с шарнирным или скользящим рычагом Came STYLO Ссылка на товар:

Cмотреть видео

Cмотреть видео

Актив: Вебинар «ЕГАИС Алкогольрегулирование. Особенности настройки системы» - видео

На вебинаре эксперт поможет разобраться главных моментах настройки системы и расскажет об основных вопросах, с которыми в техническую поддержку Компании «Актив» обращаются клиенты и партнеры. Дополнительно спикер представит актуальную модел...

Cмотреть видео

Cмотреть видео

VMware: Защита и аттестация инфраструктур с использованием сертифицированных решений VMware - видео

Защита и аттестация инфраструктур с использованием сертифицированных решений VMwareВнутри: 00:00 Приветствие. 2:40 Требования законодательства. Сертифицированные решения VMware. Захар Михайлов, Генеральный директор ООО «Аквила».&n...

Cмотреть видео

Cмотреть видео

Инфофорум - Устойчивое развитие. Тематическая сессия #2. Запись онлайн-трансляции 21.07.2020

Инфофорум - Устойчивое развитие. Тематическая сессия #2:0:00:00 Савельев Дмитрий Анатольевич, ДИТ г. Москвы: «Современный характер кибератак» 0:11:46 Коноваленко Роман Петрович, «Ростелеком-Солар»: «SOC – это люди» 0:23:39 Зубар...

Cмотреть видео

Cмотреть видео

GroupIB: Fxmsp: The untold story of infamous seller of access to corporate networks

Group-IB, a Singapore-based cybersecurity company, has issued a comprehensive report on Fxmsp – a heavyweight of the Russian-speaking cyber underground who made a name for himself selling access to corporate networks. Group-IB researchers a...

Cмотреть видео

Cмотреть видео

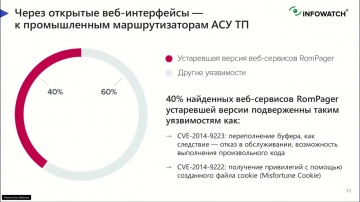

Уязвимости АСУ ТП для удаленных кибератак и способы защиты - видео

Эксперты InfoWatch ARMA провели исследование и обнаружили в России более 4000 устройств, уязвимых для удаленных атак. О результатах исследования рассказали на онлайн-встрече. И дали рекомендации, как своевременный анализ защищенности п...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как развернуть защиту с помощью Kaspersky Security Center Cloud Console - видео

В этом видео вы узнаете, как развернуть защиту с помощью Kaspersky Security Center Cloud Console. Смотрите другие видео TechEdu: https://www.youtube.com/playlist?list=PLQQwOgZzcgt0NGyZBdjemQQOaXYomvU6i #KES #KSC #KSCCC #KES4Business #techni...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Вячеслав Гордеев. Фабрика промышленной безопасности - видео

Выступление Вячеслава Гордеева, Системного инженера, Fortinet Inc., на Kaspersky Industrial Cybersecurity Conference 2019. Он рассказывает о программных и аппаратных компонентах Фабрики безопасности Fortinet для OT, объясняет, почему OT и I...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: Как определить местоположение ребенка с помощью Kaspersky Safe Kids - видео

В этом ролике мы покажем, как узнать в режиме реального времени, где находится Ваш ребенок, а также задать периметр на карте, в пределах которого ему следует быть в определенный период времени. Узнайте больше о функции геолокации Kaspersky ...

Cмотреть видео

Cмотреть видео

DevOps: Павел Василевич. Всё через одно место. - видео

Собираем информацию по безопасности от разных инструментов DevSecOps.Разработка качественных продуктов и сервисов подразумевает обеспечение безопасности выпускаемой продукции. В современном мире DevSecOps существует множество технологий и и...

Cмотреть видео

Cмотреть видео

Обзор Kaspersky IoT Secure Gateway на базе KasperskyOS. 25.06.2020 - видео

Приглашаем вас посмотреть вебинар «Интернет угроз: Обзор нового продукта Kaspersky IoT Secure Gateway (β) на базе KasperskyOS». Он будет интересен тем, кто уже применяет системы интернета вещей в бизнесе или только думает об этом. Мы предл...

Cмотреть видео

Cмотреть видео

AT Consulting: Система управления знаниями

Выступление Никиты Голубятникова, руководителя проекта, практика ECM, , в рамках бизнес-семинара "Технологии и практика ECM" компании .

Cмотреть видео

Cмотреть видео

АСУ ТП: Дмитрий Правиков (РГУ нефти и газа им. Губкина): «Потенциальная уязвимость АСУ ТП возросла»

Интервью с экспертом национального исследовательского университета на KICS Conference 2020 — о том, почему сообществу важно говорить на одном языке и совместно решать стоящие перед энергетической отраслью задачи. Дмитрий Правиков, ди...

Cмотреть видео

Cмотреть видео

Код Безопасности: Как защититься от вирусов шифровальщиков и что делать, если защититься не получило

На вебинаре мы ответим на следующие вопросы: - Не ждем, а готовимся. Ключевые этапы подготовки к заражению. - Сценарий реагирования на атаку вируса-шифровальщика - О чем нужно спросить после окончания реагирования на инцидент?

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Вебинар "Защищённая СУБД Практика совместного использования Postgres Pro и Крипто БД"

Импортозамещение в России 25 ноября 2021 года прошёл совместный вебинар от компаний "Аладдин Р.Д." и Postgres Professional на тему "Защищённая СУБД. Практика совместного использования Postgres Pro и Крипто БД" На вебинаре спикеры обсуд...

Cмотреть видео

Cмотреть видео

Разработка iot: Безопасность интернета вещей (IoT) - видео

Запись прямого эфира онлайн-конференции AM Live (https://www.anti-malware.ru), проходившей 18 мая 2021 года, на которой эксперты поговорили об угрозах и рисках, которые возникают при внедрении в бизнес-процессы умных устройств, подключенных...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: МЕТАСКАН - СИСТЕМА ДЛЯ ОБНАРУЖЕНИЯ И УПРАВЛЕНИЯ УЯЗВИМОСТЯМИ СЕТЕВОГО ПЕРИМЕТР

На совместном вебинаре с компанией Метаскан: 1. Представили решение по возможностям сервиса, который обеспечивает ежедневный контроль защищенности корпоративных инфраструктур и проверяет на уязвимости ~150 000 серверов и веб-приложений кажд...

Cмотреть видео

Cмотреть видео

GroupIB: Причина утечек персональных данных — спрос рождает предложение

За последние четыре года утечки персональных данных в мире составили более 8 млрд записей, говорится в свежем отчете “Развитие цифровой идентификации” «Ernst & Young». В России более 88% случаев утечек персональных данных, отмечает EY, п...

Cмотреть видео

Cмотреть видео

Современные тренды в области мониторинга и обеспечения экономической и производственной безопасности

Автор: Юрий Бондарь Презентация: Четвертая конференция "Кибербезопасность АСУ ТП" прошла под лозунгом «Время действовать вместе». Атаки на промышленные системы стали важнейшей угрозой, которая носит глобальный характер и представляет опас...

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Новый год – новые планы! Обзор продуктовой стратегии Guardant на 2022 год» - видео

В портфеле Guardant насчитывается более трех десятков продуктов. Это аппаратные и программные ключи для контроля распространения и использования программных продуктов, а также весь необходимый набор инструментов для интеграции ключей, защит...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Threat Intelligence - разбираемся в понятиях на практике

Threat Intelligence - разбираемся в понятиях на практике. Антон Калинин. Эксперт оператора сервисов киберзащиты CyberART. InnoSTage.Разбираем терминологию Threat Intelligence, процесс внедрения киберразведки в компании, основные этапы и нео...

Cмотреть видео

Cмотреть видео

Академия Информационных Систем: Работа с веб-интерфейсом и эксплуатация системы мониторинга RuSIEM

Публикуем запись вебинара «Работа с новым веб-интерфейсом и эксплуатация системы мониторинга, сбора и анализа событий RuSIEM», который провел Афонин Александр – преподаватель АИС, ведущий инженер компании RuSIEM.Тайм-коды по темам: 0:07 -...

Cмотреть видео

Cмотреть видео

JsonTV: Александр Хинштейн: Информационные войны, блокировка ютьюб, меры по борьбе с фейками

2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств обеспечения безопасности государства «ИНТЕРПОЛИТЕХ-2022».

Cмотреть видео

Cмотреть видео

DLP: Реализация контроля удаленного доступа администраторов к элементам инфраструктуры. Интеграция с

При переходе на удаленный режим работы многие организации сталкиваются со сложностями и ограничениями удаленного доступа. В связи с этим, организации встают перед такими задачами, как снижение простоя за счет оперативного обслуживания, сниж...

Cмотреть видео

Cмотреть видео