Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

JsonTV: Как мы оставляем цифровые следы в ИТ инфраструктуре

Георгий Петросюк, Директор департамента информационных технологий, ФГБУ «НИЦ «Институт имени Н. Е. Жуковского». «НОВАЯ СТАРАЯ МОДЕЛЬ УГРОЗ И ПРЕДСТОЯЩИЕ ИЗМЕНЕНИЯ»BIS Summit 2022 – главная ИБ-площадка по вопросам выстраивания стратегии инфо...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: НОВЫЕ ВОЗМОЖНОСТИ ДЛЯ ПРЕДОТВРАЩЕНИЯ APT-АТАК С XELLO DECEPTION 5.0

Сегодня в условиях размытого периметра злоумышленники успешно обходят классические системы защиты. Медианное время их незаметного присутствия в сети составляет 21 день, согласно данным Mandiant. За это время можно добраться до ценных активо...

Cмотреть видео

Cмотреть видео

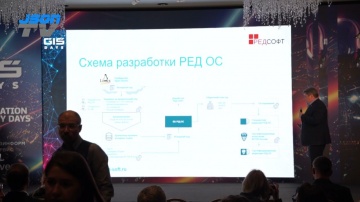

JsonTV: РЕД ОС - отечественная независимая защищенная

Иван Ивлев , заместитель директора департамента развития системных продуктов ООО «РЕД СОФТ». Информационная безопасность и ИТ в новых условиях. Глобальная геополитическая трансформация, влекущая за собой тектонические изменения в мировой и ...

Cмотреть видео

Cмотреть видео

Актив: Мобильная электронная подпись для банков - видео

На мероприятии будут рассмотрены следующие вопросы:- Основные возможности и преимущества устройств новой линейки Рутокен ЭЦП 3.0 NFC - Форм-факторы и модели Рутокен ЭЦП 3.0 NFC – токены, смарт-карты, полноразмерные модели - Кейсы использова...

Cмотреть видео

Cмотреть видео

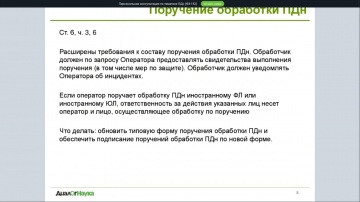

ДиалогНаука: № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения

Федеральный закон № 152-ФЗ «О персональных данных» перетерпел масштабнейшие изменения за всю свою историю:- Закон теперь распространяется в том числе на иностранных физических и юридических лиц;- Расширились требования к составу согласия на...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Как защитить малый и средний бизнес от киберугроз. Радио «Серебряный Дождь» - видео

Жертвами киберпреступлений становятся крупнейшие и наиболее подкованные в области ИБ компании. Вспомнить хотя бы нашумевшую утечку у Яндекс.Еды. Если даже крупные компании не могут защитить себя от киберугроз, то, что делать малому и средне...

Cмотреть видео

Cмотреть видео

JsonTV: Александр Хинштейн: Информационные войны, блокировка ютьюб, меры по борьбе с фейками

2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств обеспечения безопасности государства «ИНТЕРПОЛИТЕХ-2022».

Cмотреть видео

Cмотреть видео

Код ИБ: Экстренные сводки с судебных полей DLP - видео Полосатый ИНФОБЕЗ

Не так давно в профильных чатах между коллегами разгорелась горячая дискуссия на тему решения суда Еврейской автономной области, который поставил DLP вне закона. Вместе с Иваном Бирулей, руководителем департамента корпоративной безопасности...

Cмотреть видео

Cмотреть видео

Код ИБ: 10 признаков хорошего пентеста | Безопасная среда - видео Полосатый ИНФОБЕЗ

Текущая обстановка, плюс требования Указа Президента Российской Федерации от 01.05.2022 №250 требуют от компаний повышенного внимания к анализу защищенности собственной инфраструктуры. В этом смысле пентест - хорошая возможность проверить з...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: ОБЗОР НОРМАТИВНЫХ ТРЕБОВАНИЙ БАНКА РОССИИ ПО ЗАЩИТЕ ИНФОРМАЦИИ.

ПРОГРАММА: - Обзор требований и изменений в актуальных документах Банка России: 683-П, 719-П, 747-П, 757-П, ГОСТ 57580.1; - Проведение оценки соответствия; - Отчетность в Банк России. Спикер: Антон Свинцицкий, директор по консалтингу АО...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: JMS 3.7.1 Новые возможности версии

Вебинар о новых возможностях JMS 3.7.1. 00:00 Приветствие. План вебинара 04:49 Конфигурация демонстрационного стенда 06:30 Демонстрация возможности работы с СУБД Jatoba 07:36 UI-конфигуратор плагинов для сервера JAS 11:06 Получение статус...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ВЕБИНАР: УСИЛЕНИЕ ПРАКТИК АНАЛИЗА ЗАЩИЩЕННОСТИ СРЕДСТВАМИ АВТОМАТИЗАЦИИ

О ЧЕМ ЭТОТ ВЕБИНАР: - Наиболее распространенные методы анализа защищенности; - Совокупный результат от объединения разных подходов c автопентестом; - Оценки экономического эффекта от внедрения автоматического пентеста. Спикеры: Валерий ...

Cмотреть видео

Cмотреть видео

Layta: IP камеры MOBOTIX как конструктор для любого типа решений

На вебинаре вы познакомитесь с инновационными решениями и технологиями MOBOTIX, возможными вариантами их применения в различных областях и конкурентными преимуществами.Мы расскажем об особенностях оборудования и программном обеспечении, кот...

Cмотреть видео

Cмотреть видео

АСУ ТП: Сетевая безопасность АСУ ТП: ожидание и реальность - видео

Как выявить несанкционированный доступ в сеть АСУ ТП и построить сетевую безопасность. Безопасное удаленное подключение через ГОСТ-VPN для сетевой безопасности АСУ ТП. Настройка безопасности сети.Больше полезных материалов в наших соцсетях,...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Глава «СёрчИнформ» Лев Матвеев на пресс-клубе РУССОФТ - видео

Председатель совета директоров «СёрчИнформ» Лев Матвеев принял участие в пресс-клубе РУССОФТ «ИТ-индустрия на пороге выбора: встать в ряды мировых лидеров или обслуживать чужие решения». Мероприятие состоялось 8 ноября в пресс-центре МИЦ «И...

Cмотреть видео

Cмотреть видео

Информзащита: Информзащита о предстоящем SOC Форум 2022

Как изменился рынок информационной безопасности? Изменения на российском рынке информационной безопасности последнего года сказались на нашей работе, как и на работе других поставщиков услуг, - работы стало на порядок больше.

Cмотреть видео

Cмотреть видео

Актив: Все о квалифицированной электронной подписи на основе технологий КриптоПро и Рутокен - видео

О чем пойдет речь:Все больше пользователей, работающих сегодня вне офиса на смартфонах или планшетах с ресурсами корпоративной сети задаются вопросом, как обеспечить безопасное взаимодействие при такой работе? Многие используют для этого со...

Cмотреть видео

Cмотреть видео

Информзащита: SOC-форум 2022. Дебаты.

В «Информзащите» есть такая традиция: если в дебатах участвует руководитель IZ:SOC Иван Мелехин – значит, точно будет жара! Дискуссия на SOC-Форуме исключением не стала. С одной стороны выступили ИБ-вендоры, а с другой – сервис-провайд...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Безопасная установка и обновление программного обеспечения в Astra Linux на примере S

Запись совместного вебинара "Аладдин Р.Д." и ГК "Астра". Он состоялся 17 ноября 2022 г. и был посвящен практике безопасной установки и обновления программного обеспечения в ОС Astra Linux на примере Secret Disk. Ссылка на презентацию к веб...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Современные методы борьбы с инсайдерскими утечками конфиденциальных документов - видео

С каждым годом все большее число утечек приходится на такие каналы как мессенджеры и сеть. По данным исследований, за первый квартал 2022 года на них пришлось более 74% всех утечек. Зачастую именно там появляются скомпрометированные докумен...

Cмотреть видео

Cмотреть видео

JsonTV: Ит инфраструктура как иммунитет

Денис Макрушин, Исследователь в области безопасности телекоммуникационных технологий.BIS Summit 2022: Адаптация к новой реальности. Новые стратегические горизонты ИБBIS Summit 2022 – главная ИБ-площадка по вопросам выстраивания стратегии ин...

Cмотреть видео

Cмотреть видео

Актив: Усиление роли кибербезопасности в новых реалиях. Владимир Иванов для Инфофорума. - видео

Ключевые темы интервью: - Почему продукты флагманской линейки Рутокен ЭЦП 3.0 NFC позволяют расширить возможности электронного документооборота в отраслях, где существуют проблемы со связью - Как происходит работа с электронной подписью ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Новинки «СёрчИнформ»: обновления в DLP, SIEM и DCAP - видео

Контроль сотрудников, работающих на Apple, детектирование попыток сфотографировать экран ПК, ручные метки классификации данных. Руководитель отдела ИБ «СёрчИнформ» Алексей Дрозд рассказал, как изменились продукты вендора в 2022 году.00...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Вопросы и ответы на Road Show SearchInform 2022 - видео

00:00 – вопросы и ответы на Road Show SearchInform 2022 00:16 – когда нужно покупать специализированную систему (DLP, DCAP или SIEM), а когда можно воспользоваться подручными средствами? 02:53 – должна ли DLP работать в связке с другими реш...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Тренды в ИБ 2022 - видео

В 2022 году в мире инфобеза «тектонические плиты» начали движение: компании обязали нанять штатного ИБ-специалиста, Госдума проголосовала за долгожданные поправки в ФЗ-152, регуляторы обеспокоены защитой персданных. Генеральный директор «Сё...

Cмотреть видео

Cмотреть видео

JsonTV: Безопасность "облаков" - что еще нужно сделать

Вартан Падарян, Ведущий научный сотрудник ИСП РАН, руководитель направления обратной инженерии бинарного кода. 2-й Международный форум цифровой трансформации безопасности государства «ЦИФРОТЕХ», в рамках XXVI Международной выставки средств...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: JMS 4.1. Представляем возможности ближайшего релиза

Запись вебинара, который состоялся 25 ноября 2022 года.Дополнительно - PDF с ответами на вопросы вебинара, касающимися функциональных возможностей будущего релиза, аспектов миграции и лицензирования: https://aladdin-rd.ru/public/events/jms_...

Cмотреть видео

Cмотреть видео

Layta: RVI – эволюция системы видеонаблюдения. Инструменты решения задач комплексной безопасности.

Интернет-магазин LAYTA.RU Распродажи и акции Новости систем безопасности Глобальные изменения на рынке всегда предполагают перестройку и адаптацию большинства игроков к новым правилам. И каждый переживает подобную адаптацию по-своему. О...

Cмотреть видео

Cмотреть видео

Kaspersky Russia: KasperskyOS: от абстрактной идеи к реальной системе - видео

Однажды команде разработчиков Лаборатории Касперского пришла идея создать операционную систему, в которой стало бы невозможным выполнение вредоносного кода. И вот, спустя 20 лет разработки, сложностей и побед, один из идеологов и родоначаль...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Применение искусственного интеллекта в защитных продуктах «СёрчИнформ», сюжет РБК - виде

В этом году наша DLP-система «СёрчИнформ КИБ» научилась детектировать случаи, когда сотрудники наводят смартфоны на монитор, распознавать пользователей по лицам и выявлять источник утечки с помощью водяных знаков. Как работает новый функцио...

Cмотреть видео

Cмотреть видео