Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

GroupIB: Причина утечек персональных данных — спрос рождает предложение

За последние четыре года утечки персональных данных в мире составили более 8 млрд записей, говорится в свежем отчете “Развитие цифровой идентификации” «Ernst & Young». В России более 88% случаев утечек персональных данных, отмечает EY, п...

Cмотреть видео

Cмотреть видео

GroupIB: Ренессанс шифровальщиков: Troldesh стал лидером по количеству атак

Больше половины всех почтовых рассылок вредоносных программ в первой половине 2019 пришлась на вирусы-шифровальщики, при этом самым популярным инструментом у киберпреступников оказался шифровальщик-криптомайнер Troldesh. Об этом в день откр...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Вебинар: Новый уровень защищенности чувствительных документов

Новый уровень защищенности чувствительных документов. Вебинар был проведен совместно с компанией EveryTag.Программа: - Проблема утечек документов, статистика; - Распространенные сценарии утечек; - Что такое виртуальные комнаты данн...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Смарт-карт ридер, сделано в России

Видео-обзор нашего нового продукта — профессионального доверенного смарт-карт ридера JCR721 от наших партнёров CryptoStore.ru Обзор-распаковка с наглядной демонстрацией основных фишек смарт-карт ридера JCR721: - выполнен по новым требовани...

Cмотреть видео

Cмотреть видео

Layta: АГС-15 - Гранит-Саламандра

Переносной забрасываемый генератор огнетушащего аэрозоля АГС-15/1 предназначен для локализации и тушения пожаров твердых горючих материалов, легковоспламеняющихся и горючих жидкостей, электроизоляционных материалов и электрооборудования, в ...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: Как смартфоны шпионят за своими пользователями - репортаж Пятого канала

Телевидение "Пятый канал", ноябрь, 2019 Видео-репортаж с упоминанием компании "Аладдин Р.Д." и её разработок. Уязвимости в микропроцессорах позволяют устанавливать специальные программы для тайной передачи данных заинтересованным лицам. Лю...

Cмотреть видео

Cмотреть видео

ДиалогНаука: Взаимодействие субъектов КИИ с ГосСОПКА.

Видеозапись вебинара посвященного вопросам, связанным с целями и задачами ГосСОПКА, порядку взаимодействия субъектов КИИ с ГосСОПКА. ПРОГРАММА: - Нормативная база и контролирующий орган; - Цели и задачи ГосСОПКА; - Порядок взаимодей...

Cмотреть видео

Cмотреть видео

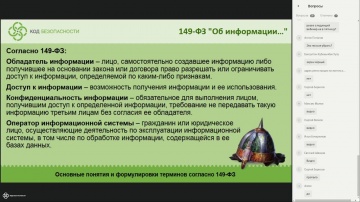

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 1

В вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В резул...

Cмотреть видео

Cмотреть видео

Код Безопасности: Обзор требований регуляторов к обеспечению защиты информации - часть 2

вебинарах, посвященных обзору требований регуляторов к обеспечению защиты информации рассматриваются особенности применения нормативных документов ФСТЭК России и законов России в сфере обеспечения информационной безопасности. В результате и...

Cмотреть видео

Cмотреть видео

JsonTV: Александр Герасимов, J’son & Partners Consulting: Проблема кибербезопасности в сетях 5G

Выступление Александра Герасимова, директора департамента ИТ и облачных сервисов J’son & Partner Consulting, в рамках Skolkovo CyberDay 2019. 1. Введение MEC (multi-tenancy edge computing) превращает сеть 5G в сеть распределенных в...

Cмотреть видео

Cмотреть видео

Актив: Вебинар «Guardant Station — новая система управления лицензиями»

Один из критичных факторов успеха для современного бизнеса — это скорость вывода продукта на рынок и наращивания его функциональности. Для соблюдения подобного подхода от производителя ПО требуется максимальная эффективность производс...

Cмотреть видео

Cмотреть видео

Код Безопасности: Способы защиты информации от НСД - часть 1

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

GroupIB: Как злоумышленники могут читать вашу переписку в Telegram. И как им в этом помешать

Group-IB сообщает о ряде инцидентов, связанных с получением нелегального доступа к содержимому переписки в Telegram на устройствах iOS и Android у клиентов разных операторов сотовой связи. Во всех случаях на устройствах пострадавших единст...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Road Show SearchInform 2019. Выступление клиента «"СёрчИнформ": от ненависти до любви» -

Артём Ильин, АО «Тинькофф Банк». Наши продукты: «СёрчИнформ КИБ» - защита от утечек информации https://bit.ly/2RfQmeN. «СёрчИнформ ProfileCenter» - классификация характеристик личности https://bit.ly/2YdMf4z. «СёрчИнформ FileAuditor» ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Road Show SearchInform 2019. Безопасность – это не только софт - видео

Евгений Матюшенок, директор по продажам в РФ и СНГ Наши продукты: «СёрчИнформ КИБ» - защита от утечек информации https://bit.ly/2RfQmeN. «СёрчИнформ ProfileCenter» - классификация характеристик личности https://bit.ly/2YdMf4z. «СёрчИнформ ...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Road Show Searchinform 2019. Расследование инцидентов: кейсы заказчиков - видео

Сергей Ананич, руководитель отдела продаж «СёрчИнформ», и Антон Дедков, руководитель проектов «СёрчИнформ»: 1. Инциденты, выявленные с помощью классических инструментов DLP. 2. Случаи мошенничества, раскрытые с помощью ProfileCenter, Fil...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Road Show SearchInform 2019. Практика защиты от внутренних угроз. - видео

Сергей Ананич, руководитель отдела продаж «СёрчИнформ», и Антон Дедков, руководитель проектов «СёрчИнформ»: 1. Топ нестандартных схем мошенничества сотрудников. 2. Видеорасследования инцидентов. Наши продукты: «СёрчИнформ КИБ» - з...

Cмотреть видео

Cмотреть видео

СёрчИнформ: Road Show Searchinform 2019. Эффективные инструменты защиты: новые продукты и уникальные

Евгений Матюшенок, директор по продажам в РФ и СНГ: 1. Стратегия развития систем безопасности: комплексный подход. 2. Новые функции в ведущих ИБ-продуктах: сканирование облаков, блокировки, контентные маршруты и др. 3. Новые продукты за ...

Cмотреть видео

Cмотреть видео

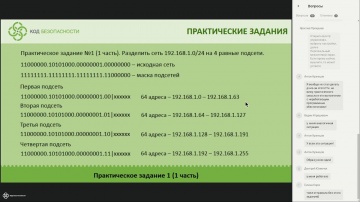

Код Безопасности: Способы защиты информации от НСД - часть 2

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

Код Безопасности: Способы защиты информации от НСД - часть 3

В вебинаре рассматриваются теоретические и практические аспекты применения средств защиты информации от НСД. В результате изучения теоретического материала вебинаров слушатели получат информацию о: - возможностях и недостатках штатных сре...

Cмотреть видео

Cмотреть видео

Код Безопасности: Технологии использования МЭ и СОВ - часть 1

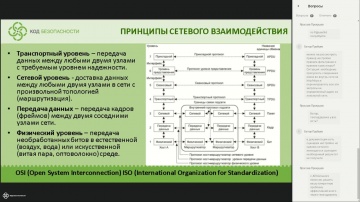

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения тео...

Cмотреть видео

Cмотреть видео

Код Безопасности: Технологии использования МЭ и СОВ - часть 2

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения т...

Cмотреть видео

Cмотреть видео

Информзащита: Иван Мелехин Информзащита, Виталий Терентьев HeadHunter SOC как сервис—опыт HeadHunte

В своем выступлении Виталий рассказал об опыте Headhunter по использованию внешнего SOCa, преимуществах и недостатках такого выбора, сложностях, которые пришлось преодолеть, какие критерии при выборе исполнителя они учитывали и почему в ито...

Cмотреть видео

Cмотреть видео

Код Безопасности: Технологии использования МЭ и СОВ - часть 3

В вебинарах рассматриваются теоретические аспекты функционирования IP-сетей и практические примеры применения отдельных средств защиты информации: персонального межсетевого экрана и средства обнаружения вторжений. В результате изучения те...

Cмотреть видео

Cмотреть видео

GroupIB: Group-IB: впервые в России осужден владелец пиратской сети онлайн-кинотеатров

Красногорский городской суд Московской области вынес 19 декабря приговор владельцу пиратских онлайн-кинотеатров, обвиняемому по ч.3 статьи 146 УК РФ («Нарушение авторских и смежных прав»). «Пират» зарабатывал на показе нелегального видео-ко...

Cмотреть видео

Cмотреть видео

Айдеко: Итоги года и подарки для наших зрителей

На вебинаре мы подведем итоги уходящего 2019 года, вспомним самые опасные уязвимости, расскажем о наших планах на новый год и разыграем календари: - как обновления Ideco UTM помогают администраторам контролировать работу сеть; - какие нов...

Cмотреть видео

Cмотреть видео

Экспо-Линк: Код ИБ 2019 | Минск - видео

Читать подробнее о Коде ИБ в Минске | 2019 https://minsk.codeib.ru/«Без измерения нет улучшения», - способы и методы оценки эффективности информационной безопасности рассмотрели в Минске ведущие эксперты Кода ИБ.В условиях современной эконо...

Cмотреть видео

Cмотреть видео

GroupIB: Group-IB: оборот нелегальной онлайн-продажи алкоголя в 2019 году превысил 2,5 млрд рублей.

Group-IB оценила оборот «теневого» рынка продажи алкоголя в Интернете в 2019 году в 2,5 млрд. руб. Это почти на 400 млн рублей (+19%) больше, чем в 2018 году. В общей сложности эксперты направления Group-IB Brand Protection обнаружили окол...

Cмотреть видео

Cмотреть видео

Кибербезопасность за пределами 187-ФЗ

Выступление Яна Сухих, Руководителя направления ИБ, Schneider Electric, на Kaspersky Industrial Cybersecurity Conference 2019. Он рассказывает о методах и средствах кибербезопасности, которые не отражены или недостаточно отражены в ФЗ-18...

Cмотреть видео

Cмотреть видео

Актив: Работа с Рутокен Диском в Windows

- Рутокен ЭЦП 2.0 Flash + Рутокен Диск - Признаки корректного подключения токена - Как открыть защищенный раздел? - Как скопировать или удалить файл из защищенного раздела? - Как защитить токен от записи? - Как безопасно отключить токен от ...

Cмотреть видео

Cмотреть видео