Безопасность

218 роликов  Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных.

Data Loss Prevention - DLP - ПО для предотвращения утечек конфиденциальной информации/данных. Предотвращение утечки данных, DLP

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Код Безопасности: Производительность «Континент» 4 и факторы, влияющие на нее

АПКШ Континент - централизованный комплекс для защиты сетевой инфраструктуры и создания VPN-сетей с использованием алгоритмов ГОСТ: Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих орган...

Cмотреть видео

Cмотреть видео

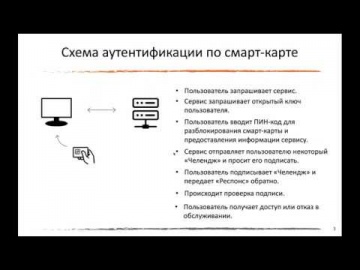

Аладдин Р.Д.: Вебинар "Аутентификация и подпись в домене MS Windows"

26 марта 2019 года эксперт по работе с технологическими партнёрами "Аладдин Р.Д." Дмитрий Шуралёв продемонстрировал настройку удостоверяющего центра MSCA и другие сценарии работы электронных ключей JaCarta в Windows-инфраструктуре: -аутент...

Cмотреть видео

Cмотреть видео

ДиалогНаука: ОТ ПОЛОЖЕНИЯ БАНКА РОССИИ 382-П К ГОСТ Р 57580.

В рамках вебинара были рассмотрены: Обобщенный опыт проведения оценок соответствия требованиями Положения Банка России 382-П: результаты и несоответствия; ГОСТ Р 57580: обзор стандарта; Что надо сделать, чтобы реализовать положения ГОСТ ...

Cмотреть видео

Cмотреть видео

Код Безопасности: зарубежная экспансия отечественных ИБ игроков

Экспертная программа «Код безопасности»: для чего отечественным компаниям из сферы информационной безопасности зарубежная экспансия? Как проводить ее без инвестиций? Как история разработки продуктов и особенности функционала помогают «Коду ...

Cмотреть видео

Cмотреть видео

Код Безопасности: Автоматизация безопасности виртуальной инфраструктуры с помощью vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора: Вебинар будет интересен специалистам по информационной...

Cмотреть видео

Cмотреть видео

Код Безопасности: vGate. Что нового, как обновиться до новой версии

Доклад посвящен следующим вопросам: - что представляет собой новый компонент vGate 4.1 – vNetwork, и как с его помощью осуществить сегментацию виртуальной инфраструктуры; - как изменилась процедура обновления vGate до новых версий; - какие ...

Cмотреть видео

Cмотреть видео

Код Безопасности: Авторизованное обучение 2019 по продуктам Кода Безопасности

Доклад посвящен реализации и развитию в 2019 году учебных программ по применению средств защиты «Кода Безопасности», предназначенных для различных категорий пользователей.

Cмотреть видео

Cмотреть видео

Код Безопасности: Защита конечных точек в гетерогенной среде. Возможности Secret Net Studio 8.5 и Se

В докладе приводится описание возможностей защиты ИТ-инфраструктур с разнородными платформами с помощью продуктов Secret Net Studio, Secret Net LSP, ПАК Соболь. Показаны возможности интеграции продуктов между собой, перечень совместимых вер...

Cмотреть видео

Cмотреть видео

Код Безопасности: Средства защиты удаленного доступа

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты ...

Cмотреть видео

Cмотреть видео

Код Безопасности: АПКШ «Континент» версия 3.7. Практики использования

Доклад о производительности функционала VPN АПКШ (КК) и настройках, влияющих на скорость передачи данных при шифровании трафика.

Cмотреть видео

Cмотреть видео

Код Безопасности: Программно-аппаратный комплекс Соболь. Версия 4.

Доклад по комплексу «Соболь» описывает основные функции средства доверенной загрузки, его назначение и показывает новые возможности версии 4.

Cмотреть видео

Cмотреть видео

Layta: Огнетушитель нового поколения «ПРОТЕКТ» (Fire Suppression Systems)

ГОАП «ПРОТЕКТ» (Fire Suppression Systems) — это профессиональное аэрозольное средство пожаротушения ручного использования, не имеющее аналогов в мире. Подходит для тушения пожаров класса A,B,C,E(до): 35 кВ точечного и объемного применения. ...

Cмотреть видео

Cмотреть видео

Layta: Тушение автомобиля с помощью огнетушителя «ПРОТЕКТ»

ПРОТЕКТ — это профессиональное аэрозольное средство пожаротушения ручного использования, не имеющее аналогов в мире. Подходит для тушения пожаров класса A,B,C,E(до): 35 кВ точечного и объемного применения. В сравнение с обычными огнетушител...

Cмотреть видео

Cмотреть видео

Layta: Тушение двигателя с помощью огнетушителя «ПРОТЕКТ»

ПРОТЕКТ — это профессиональное аэрозольное средство пожаротушения ручного использования, не имеющее аналогов в мире. Подходит для тушения пожаров класса A,B,C,E(до): 35 кВ точечного и объемного применения. В сравнение с обычными огнетушител...

Cмотреть видео

Cмотреть видео

Layta: Тушение жидкого пропана с помощью огнетушителя «ПРОТЕКТ»

ПРОТЕКТ — это профессиональное аэрозольное средство пожаротушения ручного использования, не имеющее аналогов в мире. Подходит для тушения пожаров класса A,B,C,E(до): 35 кВ точечного и объемного применения. В сравнение с обычными огнетушител...

Cмотреть видео

Cмотреть видео

Айдеко: Ideco UTM Cookbook: авторизация пользователей

Вебинар посвящен возможностям авторизации пользователей на шлюзе безопасности Ideco UTM. Вы узнаете: - о настройках интеграции c Active Directory для авторизации пользователей; - о других способах авторизации - IP, VPN, авторизации ч...

Cмотреть видео

Cмотреть видео

Layta: Тушение жидкого пропана с помощью огнетушителя «ПРОТЕКТ» FSS

В основе принципа аэрозольного пожаротушения лежит процесс подавления цепных реакций в зоне пламенного горения. За эффективность системы аэрозольного пожаротушения отвечает контроль химических процессов горения: при срабатывании устройства ...

Cмотреть видео

Cмотреть видео

Layta: Принцип работы огнетушителя ГОАП “ПРОТЕКТ“ FSS для погашения очагов возгорания

В основе принципа аэрозольного пожаротушения лежит процесс подавления цепных реакций в зоне пламенного горения. За эффективность системы аэрозольного пожаротушения отвечает контроль химических процессов горения: при срабатывании устройства ...

Cмотреть видео

Cмотреть видео

Layta: Живые примеры эффективности тушения очагов пожара с помощью огнетушителя «ПРОТЕКТ» FSS

В основе принципа аэрозольного пожаротушения лежит процесс подавления цепных реакций в зоне пламенного горения. За эффективность системы аэрозольного пожаротушения отвечает контроль химических процессов горения: при срабатывании устройства ...

Cмотреть видео

Cмотреть видео

Layta: Тушение пожара в лесу, на природе, на даче, с помощью огнетушителя «ПРОТЕКТ» FSS

В основе принципа аэрозольного пожаротушения лежит процесс подавления цепных реакций в зоне пламенного горения. За эффективность системы аэрозольного пожаротушения отвечает контроль химических процессов горения: при срабатывании устройства ...

Cмотреть видео

Cмотреть видео

Layta: Тушение пожара в лесу, на природе, на даче, с помощью огнетушителя «ПРОТЕКТ» FSS

В основе принципа аэрозольного пожаротушения лежит процесс подавления цепных реакций в зоне пламенного горения. За эффективность системы аэрозольного пожаротушения отвечает контроль химических процессов горения: при срабатывании устройства ...

Cмотреть видео

Cмотреть видео

JsonTV: Securika Moscow. Владимир Гриднев, NTechlab: Контроль доступа с распознаванием лиц на FIFA 2

Выступление Владимира Гриднева, руководителя отдела поддержки продаж компании NTechlab, на конференции «Идентификация личности и контроль доступа», в рамках Securika Moscow 2019. Найти нарушителя среди сотен тысяч человек. Контроль до...

Cмотреть видео

Cмотреть видео

Аладдин Р.Д.: двухфакторная аутентификация и электронная подпись в облачных средах

9 апреля 2019 года прошёл технический вебинар компаний "Аладдин Р.Д." и Dell "Двухфакторная аутентификация и электронная подпись в облачных средах с использованием тонких клиентов Dell и электронных ключей JaCarta".

Cмотреть видео

Cмотреть видео

Layta: ИП535-07е извещатель пожарный ручной взрывозащищенный

Извещатель пожарный ручной взрывозащищенный ИП535-07e от компании "Эридан" Предназначен для выдачи в шлейф пожарной сигнализации тревожного сообщения при выдергивании приводного элемента. Применяется на предприятиях химической, нефтегазодо...

Cмотреть видео

Cмотреть видео

Layta: Оповещатели взрывозащищенные ЭКРАН mp4

маркировка взрывозащиты 1Ехmb[ib]IIСT4 X напряжение питания, В 12-24 максимальный потребляемый ток, не более, А «ЭКРАН-СУ» 0,15 «ЭКРАН-С» 0,2 «ЭКРАН-С3» 0,3 габаритные размеры, не более, мм 385х160х45 Модификации: «ЭКРАН-С3» - светозвук...

Cмотреть видео

Cмотреть видео

Layta: Презентационный видеоролик АО Эридан

Торговая марка Эридан является ведущим производителем оборудования повышенного уровня защиты. Взрывозащищенная продукция бренда пользуется огромной популярностью не только у отечественных инсталляторов, но и у мастеров зарубежья. Компа...

Cмотреть видео

Cмотреть видео

Layta: Экскурсия по АО Эридан

Торговая марка Эридан является ведущим производителем оборудования повышенного уровня защиты. Взрывозащищенная продукция бренда пользуется огромной популярностью не только у отечественных инсталляторов, но и у мастеров зарубежья. Компа...

Cмотреть видео

Cмотреть видео

Layta: ИП101 07мд извещатель пожарный взрывозащищенный mp4

ИП101-07мд извещатель пожарный тепловой максимально-дифференциальный Предназначен для выдачи в шлейф пожарной сигнализации тревожного сигнала при превышении в контролируемой среде установленной температуры срабатывания и/или скорости нагре...

Cмотреть видео

Cмотреть видео

Layta: ИП101 07ем извещатель пожарный взрывозащищенный mp4

ИП101-07ем извещатель пожарный тепловой максимальный программируемый взрывозащищенный Предназначен для выдачи в шлейф пожарной сигнализации тревожного сигнала при превышении в контролируемой среде установленной температуры срабатывания.&nb...

Cмотреть видео

Cмотреть видео