Технологии

253 ролика  Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект.

Искусственный интеллект — функциональность систем в реализации интеллектуальных творческих функций человека. В этом разделе представлено видео по теме искусственный интеллект. Искусственный интеллект, нейросети

487 роликов  BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence).

BPM, BI, CPM - системы интеллектуального бизнес-анализа (BI, Business Intelligence). Бизнес-анализ, BPM, BI, CPM,

823 ролика  CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками)

CRM, CRM-система (сокращение от Customer Relationship Management) - Система управления взаимоотношениями с клиентами. (SRM - с поставщиками) CRM, SRM, клиенты, маркетинг

598 роликов  ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ...

ERP (Enterprise Resource Planning System) — Системы планирования ресурсов и управления предприятием. Термин ERP(Enterprise Resource Planning) вначале применялся к системам планирования загруженности производственных мощ... Управление предприятием, ERP, MES

1244 ролика  WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system)

WMS, логистика, управление складом (WMS — warehouse managment system) Логистика, склад, WMS, TMS

637 роликов  EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования

EAM, ТОиР - Системы управления техническим обслуживанием и ремонтами оборудования Ремонты, ТОиР, ТО, EAM

898 роликов  Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник.

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник.

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник.

Building Information Modeling или Building Information Model — BIM — информационное моделирование здания или информационная модель здания. BIM-моделирование и цифровой двойник. Моделирование, цифровой двойник, BIM

327 роликов  PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством).

PLM (product lifecycle management) — ПО для управления жизненным циклом продукции (управления стадиями жизненного цикла изделия, контроля за производством). Управление жизненным циклом продукции, PLM

1955 роликов  В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред...

В данном разделе представлены видеоматериалы, наглядно демонстрирующие работу современных АСУ ТП — автоматизированных систем управления технологическими процессами. Вы узнаете, как комплекс программных и технических сред... Управление технологическим процессом, АСУ ТП, SCADA

621 ролик  Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса

Retail, POS, RFID, онлайн-кассы, кассы, ккт, ккм, видео касса Торговля, кассы, маркировка, маркетплейсы

1274 ролика  В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance).

В этом разделе собрано видео по теме финансы и бухгалтерия (finance). Финансы и бухгалтерия, FIN

78 роликов  Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами

Call CenterContact CenterЦентр обработки звонковЦентр по обслуживанию телефонных звонков, операторский центрБесперебойная обратная связь с потребителями или клиентами Контакт-центр, колл-центр, Call center

195 роликов  IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом

IoT, Интернет вещей, встраиваемые системы, умный город, умный дом Интернет вещей, встраиваемые системы, умный город, IoT

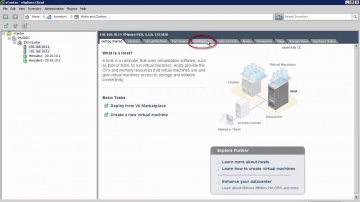

307 роликов  Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ...

Дата-центр (от англ. data center)ЦОД - центр обработки данных ЦХОД - центр хранения и обработки данных Специализированный комплекс или здание для размещения серверного и сетевого оборудования и подключения абонентов к ... ЦОД, центр обработки данных

2793 ролика  Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность.

Обеспечение информационной безопасности, борьба с киберпреступностью. ИТ-безопасность. Безопасность

1951 ролик  Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах.

Геоинформационные системы предназначены для анализа и графической визуализации пространственных данных и их обработки, а также связанной с ними информации об географических объектах. Геоинформационные системы - ГИС

5 роликов  ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc...

ИТ-аутсорсинг - передача задач/работ по поддержке и обслуживанию ИТ-инфраструктуры специализированным компаниям, имеющих профильный, для выполнения этих задач, штат специалистов различной квалификации. (англ. IT outsourc... ИТ-аутсорсинг

Видео по технологиям цифровизации

Check Point: 08 Creating Security Group and IP Sets

Software Technologies Ltd. — крупнейший в мире поставщик в области безопасности. Компания предлагает покупателям ведущие в индустрии решения и защищает покупателей от кибератак с непревзойденным уровнем успешного обнаружения вре...

Cмотреть видео

Cмотреть видео

Check Point: 07 Deploying the Service

This procedure uses an Agent VM, for an environment with a local Datastore. If you will use an external Datastore, have its details ready before you begin.

Cмотреть видео

Cмотреть видео

Check Point: 06 Creating a vSEC Gateway IP Address Pool

We recommend that you create pool for automatic assignment of management interface IP addresses.

Cмотреть видео

Cмотреть видео

Check Point: 05 Registering a vSEC Gateway Service and Host Preparation

Software Technologies Ltd. — крупнейший в мире поставщик в области безопасности. Компания предлагает покупателям ведущие в индустрии решения и защищает покупателей от кибератак с непревзойденным уровнем успешного обнаружения вре...

Cмотреть видео

Cмотреть видео

Check Point: 04 Installing the OVF Package and Configuring Global Parameters

Software Technologies Ltd. — крупнейший в мире поставщик в области безопасности. Компания предлагает покупателям ведущие в индустрии решения и защищает покупателей от кибератак с непревзойденным уровнем успешного обнаружения вре...

Cмотреть видео

Cмотреть видео

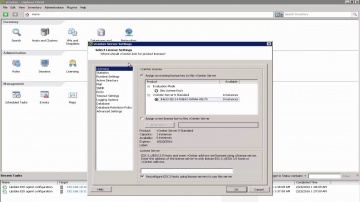

Check Point: 03 Adding the vCenter IP Address to the Runtime Settings

VMware requires you to add the vCenter IP address to the Runtime Settings tab on the vCenter Server Setting page

Cмотреть видео

Cмотреть видео

Check Point: 02 Configuring Agent VM

To use a local Datastore on multiple ESX hosts (recommended) for the vSEC Gateway, or to use a non-distributed vSwitch for vSEC Gateway communication to the Security Management Server, you must configure Agent VM settings

Cмотреть видео

Cмотреть видео

Check Point: 01 Installing the Management Server Hotfix

Install the Hotfix on Gaia R77.30 Security Management Server and R77.20/R77.30 Security Gateways. It is required for both the vSEC Gateway and the vSEC Controller.

Cмотреть видео

Cмотреть видео

Check Point: and VMware Partnership delivers advanced security for the SDDC | Cloud Security

More Information: VMware and Partnership delivers advanced security for the Software-Defined Data Center. vSEC integration with VMware NSX delivers dynamic orchestration of advanced threat prevention for all traffic in the Software-Def...

Cмотреть видео

Cмотреть видео

Check Point: Introduces Next-Generation Threat Prevention Appliances | Advanced Threat Prevention

Introducing the next-generation of appliances designed to unleash the full power of advanced threat prevention security for businesses of all sizes. For more information visit: Gen V Cyber Security is here: Infinity is the first conso...

Cмотреть видео

Cмотреть видео

Check Point: Customer Success Video: Helvetia Insurance, vSEC for VMware NSX | Cloud Security

For over 150 years, Helvetia has grown into a successful international insurance group with a wide range of services. Andreas Hagin, Head of Corporate Network & Unified Communication Engineering at Helvetia, discusses the importance of ...

Cмотреть видео

Cмотреть видео

Check Point: SideStepper: Anatomy of an iOS Vulnerability | Mobile Threat Prevention

For more information, visit: Report: IDC Technology Spotlight: Why Comprehensive Security Requires Mobile Threat Prevention: disclosed details about SideStepper, a vulnerability that can be used to install malicious enterprise apps o...

Cмотреть видео

Cмотреть видео

Check Point: R80 Security Management | Advanced Threat Prevention

's R80 Security Management helps you consolidate security functions so you can be more efficient and effective at deploying the strongest protections across your organization. More Information:

Cмотреть видео

Cмотреть видео

Check Point: SandBlast Mobile Security: Man-in-the-Middle Mobile Attacks

Our mobile devices are more vulnerable then we think. A man-in-the middle attack is a potential threat every time you connect to a Wi-Fi network. For more information: Imagine you are at a coffee shop and you want to connect to Wi-Fi and...

Cмотреть видео

Cмотреть видео

Check Point: Ä¢Äâ_ÄÇãɬø__Ð

More information: Report: IDC Technology Spotlight: Why Comprehensive Security Requires Mobile Threat Prevention: Protecting Your Enterprise From Mobile Threats (Japanese Subtitles) Keeping your business safe from cyberattacks is no ea...

Cмотреть видео

Cмотреть видео

Check Point: Big Bad Mobile Threats of 2015 - Mobile Threat Prevention

The mobile threat landscape changed dramatically in 2015. Simple hacks and rudimentary malware was quickly replaced by sophisticated cyber thieves who know exactly what sensitive data they can take from you and how. Along with the growing s...

Cмотреть видео

Cмотреть видео

Check Point: RSA 2016: , One Step Ahead of the Industry

More information: When it comes to securing your organization, it's all about speed and volume: How fast can you find the threat and shut it down, and how successful can you be in catching the number of threats passing through your netwo...

Cмотреть видео

Cмотреть видео

Check Point: RSA 2016: Prevent Cyberattacks from Entering the Endpoint with SandBlast Agent

More information:

Cмотреть видео

Cмотреть видео

Check Point: RSA 2016: Mobile Threat Prevention | Mobile Security

For more information visit:

Cмотреть видео

Cмотреть видео

Check Point: RSA 2016: Day 1 - Software

For more information visit: An overview of RSA 2016, Day 1 with Software.

Cмотреть видео

Cмотреть видео

Check Point: RSA 2016: Receives "Recommended" Rating in NSS Next Generation Firewall Test

More Information: NSS Labs, Inc. released their results for the 2016 Generation Firewall Test. In their independent assessment of the security effectiveness and value, NSS once again recognized with the "Recommended" rating. This marks t...

Cмотреть видео

Cмотреть видео

Check Point: RSA 2016: R80 Security Management Launch | Security Management Software

For more information: Organizations that possess consolidated security simplify complex environments, improve efficiency and ensure security is consistently deployed across the organization. Change the way you manage security with integra...

Cмотреть видео

Cмотреть видео

Check Point: Security Management Customer Success Story: Talisys | R80 Security Management

More information on R80 Security Management visit Talisys, an innovator in financial securities processing software, leverages R80 to reduce security management complexity. Building on Ûªs leadership in speedy root cause analysis, they a...

Cмотреть видео

Cмотреть видео

Check Point: CPU-level Sandboxing with SandBlast | Advanced Threat Prevention

s cutting-edge CPU-level inspection engine eliminates cyber threats at the point of pre-infection before cyber attack. VLearn more: This unrivaled exploit prevention technology provides a higher catch rate of threats and gives organizati...

Cмотреть видео

Cмотреть видео

Check Point: Security Demo for Industrial Control Systems

This video demonstrates how is deployed to protect and secure your operational network. For more information, please visit: In the centralized management center (called the SmartCenter), rules or security policies are created and pushed ...

Cмотреть видео

Cмотреть видео

Check Point: Advanced Endpoint Protection & Forensics | Advanced Threat Prevention

Continuously preventing even the most sophisticated cyber attacks and responding quickly to limit damages on endpoint devices is essential to all businesses today. More information: The SandBlast Agent extends Ûªs industry-leading zero-...

Cмотреть видео

Cмотреть видео

Check Point: 700 Series Appliances for Small Business - Product Video | SMB Cyber Security

As a small business, your focus is on building unique products, driving sales, and providing excellent service to your customers. Security is important but it seems like every week there is some new piece of software or equipment to prote...

Cмотреть видео

Cмотреть видео

Check Point: 24/7 Protection with ThreatCloud Managed Security Service | Threat Prevention

For more information visit ThreatCloud Managed Security Service is a cloud-based service providing actionable attack alerts for IPS, Anti-Bot and Antivirus customers. experts remotely monitor, manage and escalate attack incidents. Custo...

Cмотреть видео

Cмотреть видео

Check Point: Understanding SandBlast - Zero-Day Protection

Understanding your exposure to threats—and what you can do about it is not only responsible business management—it’s critical to business survival. More information: Turn Security into an Enabler, Not a Disabler. SandBlast Zero-Day Prote...

Cмотреть видео

Cмотреть видео

Layta: AXIS Q2901-E - обзор серии камер

Обзор камер AXIS серии AXIS Q2901-E. Ссылки на камеры:

Cмотреть видео

Cмотреть видео