Код Безопасности: Защита данных при работе с единой биометрической системой (ЕБС) → Похожие видео ролики , Страница 7

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности».На вебинаре мы ответим на следующие вопросы:- Какие документы регламентируют процесс защиты систем, обрабатывающих биометрические персональные данные в финансовых организациях?- На какие технологические участки подразделяется система биометрических ПДн, которая работает с единой биометрической системой Ростелекома и как их защищать?- В чем преимущества использования продуктов «Кода безопасно...

Подробнее в видео...

Подробнее в видео...

HD 00:08:19

СЭД TESSA: Урок 7- Особенности работы с вложенной табличной секцией Часть 2

В этом уроке мы продолжим знакомство с особенностями работы с вложенной коллекционной (табличной) секцией в СЭД TESSA на примере создания списка контактных лиц для каждого отдельного контрагента в карточке Входящие.Вы узнаете: • Как запре...

Cмотреть видео

Cмотреть видео

HD 00:01:35

IRISOFT: Режим совместной работы в VR by TechViz

Режим коллабрации позволяет совместно обсуждать инженерные проекты с разных площадок и удаленно подключенных VR систем в программном обеспечении TechViz. Подробности на

Cмотреть видео

Cмотреть видео

HD 00:05:35

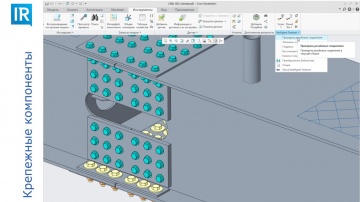

IRISOFT: Работа с крепежными компонентами в CREO

Представляем серию видео роликов с демонстрацией базовых инструментов моделирования в САПР CREO. Это видео демонстрирует инструменты Creo, для работы с крепёжными компонентами. С помощью этих инструментов САПР Creo позволяет очень быстро, ...

Cмотреть видео

Cмотреть видео

HD 00:07:03

IBS: Игорь Ведёхин на бизнес-бранче Код Безопасности ИД Коммерсантъ

Компания решает сложные задачи в сфере стратегического развития ИТ-ресурсов организации и повышения эффективности процессов, а также оказывает услуги в области создания систем управления, управления данными и аналитики, системной интегра...

Cмотреть видео

Cмотреть видео

HD 00:42:44

Код Безопасности: Разрушение мифов о vGate

vGate - сертифицированное средство защиты платформ виртуализации, обеспечивающее контроль инфраструктуры, действий администраторов и фильтрацию сетевого трафика на уровне гипервизора Вебинар будет интересен специалистам по информационной...

Cмотреть видео

Cмотреть видео

HD 00:05:16

СКБ Контур: Чек-лист: что нужно для работы с маркировкой

2D-сканер, но чтобы считывал код маркировки. Принтер этикеток, но чтобы не портил код. Так много всего, что нужно учесть при переходе на маркировку. В коротком ролике рассказываем, что вам понадобится и как это правильно подобрать. Содержа...

Cмотреть видео

Cмотреть видео

HD 00:23:17

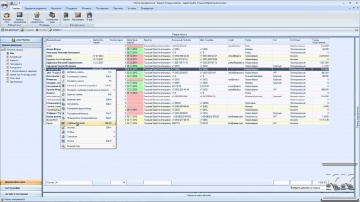

КК-платформа: Работа с табличными интерфейсами

Обзор платформы Клиент-Коммуникатор (2 часть). Табличные интерфейсы обладают возможностями premium-класса для работы с массивами CRM-данных будь то реестр контрагентов или список товаров.

Cмотреть видео

Cмотреть видео

HD 00:12:22

Работа с KPI (показателями эффективности)

Для каждого сотрудника можно формировать свою мотивационную карту из набора показателей и схемы расчета вознаграждения в зависимости от достижений сотрудника по данным показателям. Для каждого сотрудника, каждого показателя на каждый период...

Cмотреть видео

Cмотреть видео

HD 00:23:17

КК-платформа: Работа с табличными интерфейсами

Обзор платформы Клиент-Коммуникатор (2 часть). Табличные интерфейсы обладают возможностями premium-класса для работы с массивами CRM-данных будь то реестр контрагентов или список товаров.

Cмотреть видео

Cмотреть видео

HD 00:07:26

КлиК: WEB Дизайнер. Работа с таблицами.

Процесс создания на web - интерфейсе таблиц, взаимосвязанных друг с другом, на примере: Контрагенты и их Контактные лица. Анонс (в стадии разработки).

Cмотреть видео

Cмотреть видео

HD 00:40:55

Работа с KPI (показателями эффективности). Подробно.

Презентация (вебинар) системы учета KPI. Проблемы создания системы показателей и пути решения. Примеры расчета различных KPI. Ответы на вопросы слушателей вебинара

Cмотреть видео

Cмотреть видео

HD 00:13:06

КлиК: WEB Дизайнер. Работа с таблицами - шаблоны строк.

Об использовании для форматирования таблицы "шаблонов строк" на примере: отобразить в многострочном виде список стран, с рисунками. Анонс (в стадии разработки).

Cмотреть видео

Cмотреть видео

HD 00:39:10

CRM: Как работать с саботажем сотрудников при внедрении

CRM Conf от Битрикс24

Cмотреть видео

Cмотреть видео

HD 00:04:39

БИГ-АЙТИ: Важно ли заказчику обучать пользователей работе во внедряемой системе ERP?

Сотрудники компании "БИГ-АЙТИ" (BIG-IT) отвечают на вопрос: важно ли заказчику обучать пользователей работе во внедряемой системе ERP? Полный видеоролик (12 вопросов): Музыка в ролике: 1. M.O.O.N - Release 2. El Huervo - Daisuke ...

Cмотреть видео

Cмотреть видео

00:02:37

Layta: Демонстрация работы замка-контроллера Z-7 EHT

Замок Z-7EHT – это бесконтактный считыватель, автономный контроллер и полноценная запирающая система. Для открывания двери снаружи необходимо поднести карту, а изнутри достаточно только нажать ручку с внутренней стороны двери. Замок работае...

Cмотреть видео

Cмотреть видео

00:02:50

Layta: Демонстрация работы замка-контроллера Z-8 EHT

Замок Z-8EHT – это бесконтактный считыватель, автономный контроллер и полноценная запирающая система. Для открывания двери снаружи необходимо поднести карту, а с внутренней стороны достаточно только нажать ручку двери. Привлекательный внеш...

Cмотреть видео

Cмотреть видео

HD 00:51:44

Экспо-Линк: #ИБШНЫЙДВИЖ: Как найти работу в ИБ?

В этом эфире, мы вместе с экспертами обсудим, что надо знать начинающему и опытному ИБ-специалисту, желающему найти в работу мечты: - что писать в резюме? - какими нужно обладать компетенциями при желании найти работу на 50 т.р./мес, а как...

Cмотреть видео

Cмотреть видео

HD 00:03:08

GroupIB: Советы по безопасной работе ребенка в интернете

ParentChannel.Ru "Родители должны объяснить ребенку, что интернет, как и улица, это среда, которая может быть опасной для него, для его личной безопасности, для его эмоционального состояния", - основатель и гендиректор компании Group-IB ИЛ...

Cмотреть видео

Cмотреть видео

01:40:02

Проектная ПРАКТИКА: Юридические аспекты управления контрактами при работе с государственным Заказчик

Проектный вторник №3 от 8-07-2012

Cмотреть видео

Cмотреть видео

HD 00:50:27

Autodesk CIS: Работа с файлами проекта и совместная работа с использованием облачных сервисов Autode

На вебинаре рассмотрены: наборы сервисов доступных Autodesk BIM 360, создание нового проекта в BIM 360, управление проектом, настройка прав доступа, организация совместной работы и использование BIM 360 в качестве среды общих данных, исполь...

Cмотреть видео

Cмотреть видео

HD 00:28:18

Код Безопасности: Быстрое внедрение vGate. Разбор реальных кейсов

Вебинар будет интересен специалистам по информационной безопасности в государственных и коммерческих организациях на этапе выбора или внедрения средств защиты, а также партнерам компании «Код Безопасности». Ведущий: Владимир Ларичев, инж...

Cмотреть видео

Cмотреть видео

HD 01:16:24

ДиалогНаука: Практика реализации требований 187-ФЗ «О БЕЗОПАСНОСТИ КИИ».

Вебинар посвящен вопросам, связанным с выполнением требований 187-ФЗ «О безопасности критической информационной инфраструктуры». Будет рассмотрена методика категорирования, а также особенности процесса и практика реализации. ПРОГР...

Cмотреть видео

Cмотреть видео

HD 00:08:17

Актив: Описание работы Рутокен Web

В скринкасте рассматривается: - Распаковка: состав комплекта, описание устройства; - Подготовка к работе. Подключение к демо-площадке; - Регистрация и авторизация; - Что делать, если USB-токен утерян?

Cмотреть видео

Cмотреть видео

HD 00:21:05

Актив: Выступление Иванова Владимира на конференции «Код информационной безопасности» в Екатеринбург

«Актив» традиционно принимает участие в мероприятии. В рамках деловой программы директор по развитию компании «Актив» Владимир Иванов прочитал доклад «Электронная подпись с точки зрения безопасности бизнеса».

Cмотреть видео

Cмотреть видео

HD 00:04:16

Актив: Ролик об участии компании «Актив» в конференции «Информационная безопасность и импортозамещен

На пленарном заседании «Информационная безопасность в органах государственной власти и местного самоуправления» директор по развитию компании «Актив» Владимир Иванов выступил с докладом «Аутентификация и электронная подпись. Экосистема и ре...

Cмотреть видео

Cмотреть видео

HD 00:06:50

ConsID: cеминар OHE.WMS в Минске. Как повысить эффективность работы склада с помощью бизнес-аналитик

17 мая 2013 года компания «КОНСИД ТЕХНОЛОГИИ» (г.Москва) совместно с компанией A2 Consulting (г.Минск) провели семинар для пользователей системы управления складом OHE.WMS, потенциальных заказчиков OHE.WMS и партнеров в Республике Беларусь....

Cмотреть видео

Cмотреть видео

HD 00:38:39

Код Безопасности: Диагностика и устранение неполадок в Secret Net 7

Secret Net - сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства MS Windows В ходе онлайн-семинара эксперт ответит на следующие вопросы: - Как снизить риск появления ошибок Secre...

Cмотреть видео

Cмотреть видео

HD 00:43:18

Код Безопасности: ПАК «Соболь» 4.0: Новые возможности четвертого поколения АПМДЗ

Компания «Код Безопасности» основана в 2008 году и ведет свою деятельность на основании девяти лицензий ФСТЭК России, ФСБ России и Министерства обороны Российской Федерации. Российский разработчик программных и аппаратных средств защиты инф...

Cмотреть видео

Cмотреть видео

HD 00:01:39

Как работает Big Data на примере

Как работает Big Data: когда в переплавку попадает старый снаряд, картина страшная!

Cмотреть видео

Cмотреть видео

HD 00:04:58

Простоев.НЕТ: Планирование ресурсов и управление работами. ТОиР. RCM. Управление надежностью.

Мастер-класс "Пишем техническую политику в области управления ТОиР". Планирование ресурсов и управление работами. RCM. Управление надежностью.Техническое обслуживание и ремонт. Надежность оборудования. Ремонт станков. Станок ЧПУ Мы информ...

Cмотреть видео

Cмотреть видео